【Netskope】Netskope Private Accessの可用性を高めてみた(NPA⑤)

はじめに

こんにちは、セキュリティを気にする年頃の ネクストモード株式会社 のtommyです

ネクストモードではSaaSやWebへのアクセスの際にNetskopeを経由する構成を取り、通信の可視化や制御を行っています

今回はNetskope Private Access(NPA)でデータセンターや自社システムの本番環境へ接続するケースを想定し、NPA用の中継サーバーであるNPA のPublisher(パブリッシャー)の冗長化を試してみたいと思います

NPAについては下記エントリーをご覧ください

NPAの概要

NPAのやってみたエントリー

Netskopeとは

Netskopeとは、クラウドサービス使用時に生じる情報漏洩のリスクや、外部の第三者による不正アクセス、マルウェアの感染といった脅威から機密情報を守り、SaaS環境のセキュリティを強化することができるSASEソリューションです

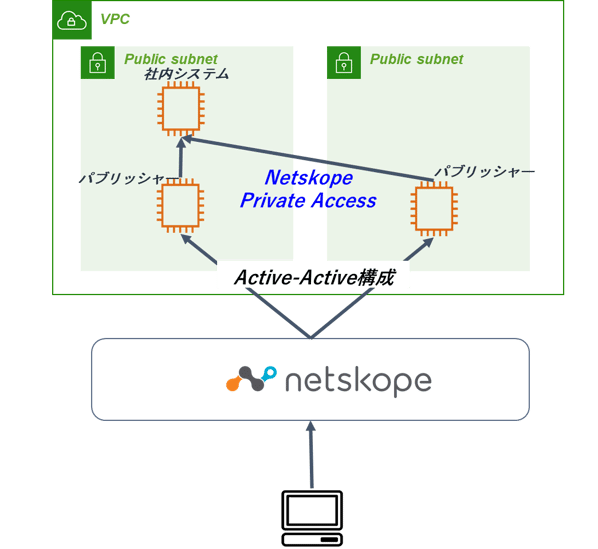

構成イメージ

publisher冗長化後の構成は下記となります

社内システムにPublisherを中継しNPAで接続する構成を想定しています

Publicサブネットに配置している理由はこちらをご参照ください

手順

NPAの冗長化は以前のエントリーで作成したAWS上の構成にPublisher②を追加する形で進めていきます

- Publisher①作成(以前のエントリーで作成済)

- Publisher②作成

やってみた

Publisher②作成

詳細な作成方法については以前ご紹介したので省略します

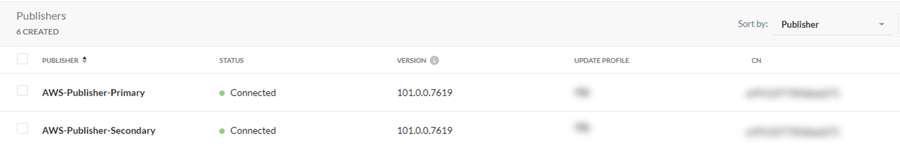

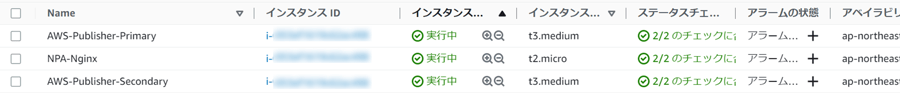

出来上がったものがこちらです

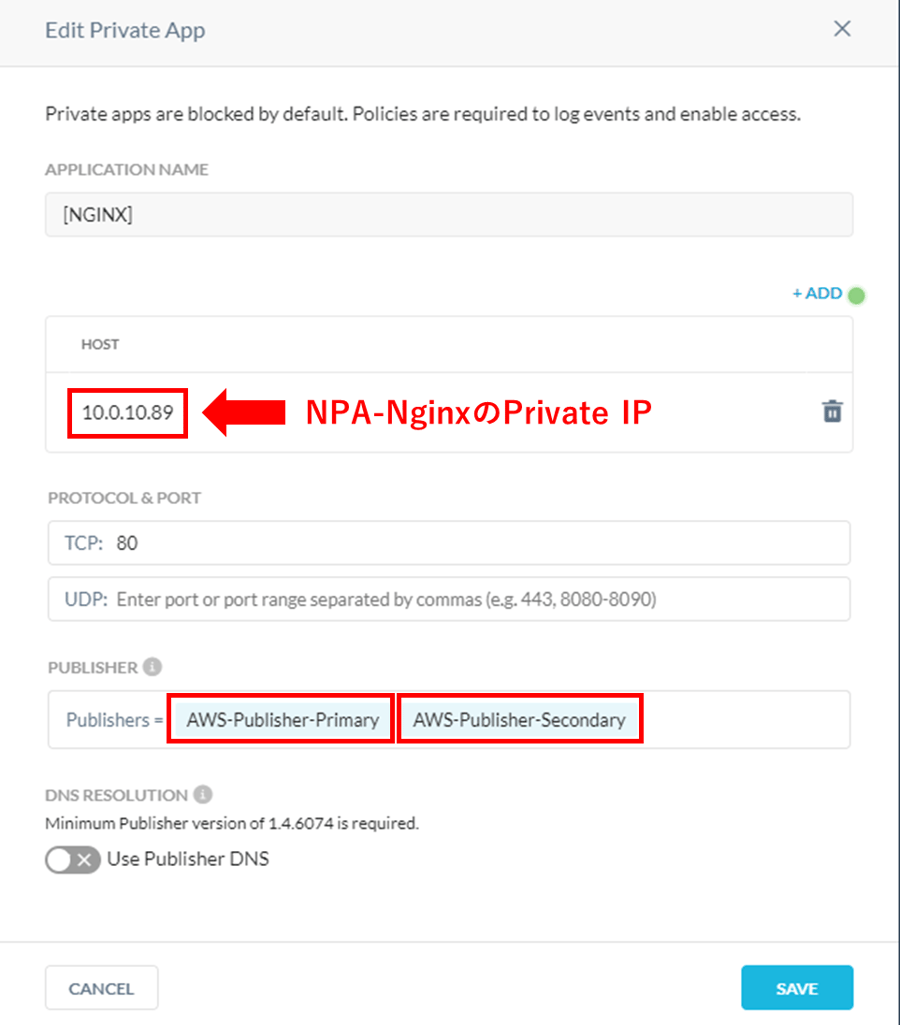

- Publisher①:

AWS-Publisher-Primary - Publisher②:

AWS-Publisher-Secondary - 接続先の社内システム:NPA-Nginx

プライベートアプリへの紐付け

作成したPublisher②をプライベートアプリ(NPA-Nginx)に紐付けします

前回作成し、Publisher①経由でアクセスできるシステムに紐付けてみます

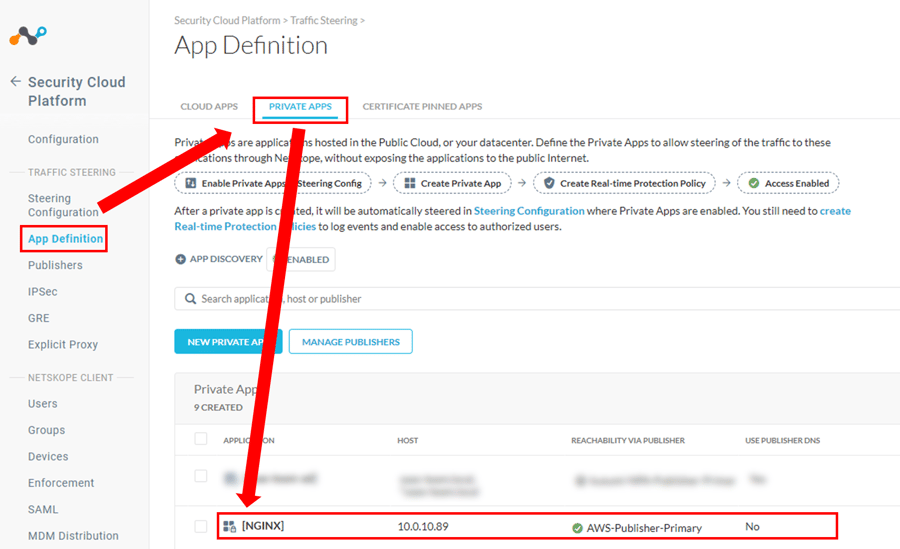

Netskope管理画面の Settings -> App Definition -> PRIVATE APPSから作成済みのアプリ定義を選択します

PUBLISHER に新しく作成したPublisher②も追加します

これで冗長化は完了です

注意事項

Publisherを冗長化した場合、PublisherはActive-Active構成で動作します

またアプリ毎に最大16個のPublisherがサポートされます

Publisherは約500Mbpsのスループットを処理でき、同時に約32,000のUDPまたはTCP接続を処理できます

複数Publisherが存在する場合、フェイルオーバー中のダウンタイムは5秒未満と予想されます

- 参考:How much downtime should I expect during Publisher upgrades and/or failover to secondary Publisher?

PublisherのAutoscalingは現時点(2023/3/20)ではサポートされていないため、事前に冗長化する数を決めて置く必要があります

セカンダリーPublisher作成の際、古いPublisherからのAMIコピーでは接続済みとでてしまうことがあるため、AWS MarketplaceのAMIから構築してください

さいごに

冗長化したことで本番利用でも耐えられる構成になってきたかと思います。今回はPrimary-Secondaryの2つでしたが、システムによってのトラフィック量によってそれ以上のPublisherを用意することも必要になってきそうですね

色々ユースケースも考えつつ今後も検証をしていきたいと思います