【Netskope】【運用】生成AIの制御ポリシーを設置する(CASB&DLP)

はじめに

こんにちは、 ネクストモード株式会社 の sobar です。Netskopeの運用における便利なTipsをご紹介します。

Netskopeは、迅速な開発・運用スタイル(DevOps)にも対応できる、柔軟性と俊敏性を備えたセキュリティ製品です。運用しながら必要な機能を追加し、継続的に改善していける点が大きな強みです。詳細はこちらをご覧ください。

今回は、多くの企業で課題となっている生成AIの利用について、Netskopeを使った具体的な制御ポリシーの設定例をご紹介します。

今回のゴール

以下の社内セキュリティポリシーをNetskopeで実現することを目指します。

- 基本方針: 入力した情報を機械学習に利用しないSaaS型生成AIのみ利用を許可し、それ以外はブロックする。

- 情報漏洩対策: 許可する生成AIサービスには、最低限のDLP(Data Loss Prevention)ルールを適用し、機密情報の送信を防ぐ。

- 例外的許可: 特定の生成AI(今回はChatGPT)の利用は例外的に許可するが、メッセージ投稿やファイルアップロードの際には、以下の内容を警告する「ユーザーコーチング」を表示させ、同意を得てから実行させる。

- 入力した情報は、AIの学習に利用されるリスクがあること

- 生成される情報は、不正確な可能性があること

- 生成される画像は、著作権を侵害するリスクがあること

Netskope カテゴリGenerative AI とは

Netskopeの生成AIカテゴリとなります。現在は1557アプリの制御が可能(2025/7月時点)となっています。

構成&設置手順

構成

今回は、NetskopeのCCI App Tag機能で生成AIアプリを分類し、それらをReal-time Protectionポリシーで制御します。最終的なポリシーの構成は以下のようになります。

上から順にポリシーが評価されます。

- DLPブロック: 許可された生成AIであっても、DLPルールに違反する投稿やアップロードはブロックします。

- 通常許可: 機械学習にデータを利用しない生成AIの利用を許可します。

- 例外許可 (閲覧等): 例外的に許可する生成AI(ChatGPT)の閲覧などの一般的なアクティビティを許可します。

- 例外許可 (投稿時の警告): 例外的に許可する生成AIで投稿やアップロードを行う際に、ユーザーに警告を表示します。

- 包括的ブロック: 上記のいずれにも該当しない、その他の全ての生成AI利用をブロックします。

設置手順

1. Generative AI を一旦すべてブロックする Real-time Protectionポリシーを作成

2. 機会学習に利用しない生成AIのSaaSサービスのみにタグ付け&そのタグ指定の許可する Real-time Protectionポリシーを作成する

3. DLPを設置しメッセージ投稿とアップロードの情報漏洩対策をする

4. 例外を許可するReal-time Protection 許可ポリシーとユーザーアラート(ユーザコーチングつき)を作成する

1. Generative AI を一旦すべてブロックする Real-time Protectionポリシーを作成

(Policies > Profiles > Real-time Protection)

1-1. まず、ベースとなる「原則禁止」のルールとして、以下のようなブロックポリシー「[CASB]Generative_AI_Block」を作成します。

1-2. APPLY CHANGES実施

2. 機会学習に利用しない生成AIのSaaSサービスのみにタグ付け&そのタグ指定の許可する Real-time Protectionポリシーを作成する

(App Catalog > Cloud Apps)

2-1. App Catalog > Cloud Apps で TAGSと書かれている右側のアイコンをクリックしTag Managerを表示させます。

2-2. New Tag をクリックし、新しいタグを作成します。

2-3. 今回は「機械学習にユーザーデータを使用しない生成AIサービス(Customer data for learning is No)」に対して新規にタグ「generative_ai_no_lerning」を作成し保存を実施します。

2-4. 学習データとして扱わない生成AIカテゴリのSaaSのみ(Advanced Search:app-cci-genai-uses-customerdata eq 'No')に「generative_ai_no_lerning」タグが付与されました。

2-5. 上記作成タグ「generative_ai_no_lerning」を指定した Real-time Protection 許可ポリシー「 [CASB]Generative_AI_no_lerning_allow」を作成します。

(Policies > Profiles > Real-time Protection)

2-6. APPLY CHANGES実施

3. DLPを設置しメッセージ投稿とアップロードの情報漏洩対策をする

次に、許可した生成AIサービスにおける情報漏洩を防ぐため、DLPポリシーを作成します。

(Policies > Profiles > Real-time Protection)

3-1. 以下のようなDLPプロファイルを指定したReal-time Protectionのブロックポリシー「[DLP]Generative_AI_dlp_block」を作成します。

※DLPプロファイルの設定内容のご説明に関しましては今回は割愛いたします。以下のブログ等を参考にDLPプロファイルを作成してください。

参考

- 【Netskope】DLPってなに?Netskopeでのユースケ-スを紹介してみた

- 【Netskope】DLPを使って利便性を担保しつつ、情報漏洩対策してみた

- 【Netskope】【運用】DLP制御をまずは小さくはじめる

3-2. APPLY CHANGES実施

4. 例外を許可するReal-time Protection 許可ポリシーとユーザーアラート(ユーザコーチングつき)を作成する

今回は例外的に許可する例としてChatGPTの許可ポリシーとユーザーアラート(ユーザーコーチングつき)を設定方法する場合の一例をご紹介します。

(App Catalog > Cloud Apps)

4-1. まずはAPP Catalog の ClouAppsで ChatGPTを選択し検索しタグ付けを行います。

4-2. Edit Tags を選択

4-3. 今回は「generative_ai_exception_allow」といった名前でタグを作成し設定保存する。

4.3 ※同様にApp Name:OpenAI も選択し「generative_ai_exception_allow」タグを設定いただければと思います。

4-4. 次に、POST と Upload 以外を選択のReal-time Protection 許可ポリシー「[CASB]Generative_AI_exception_allow」を作成します。

(Policies > Profiles > Real-time Protection)

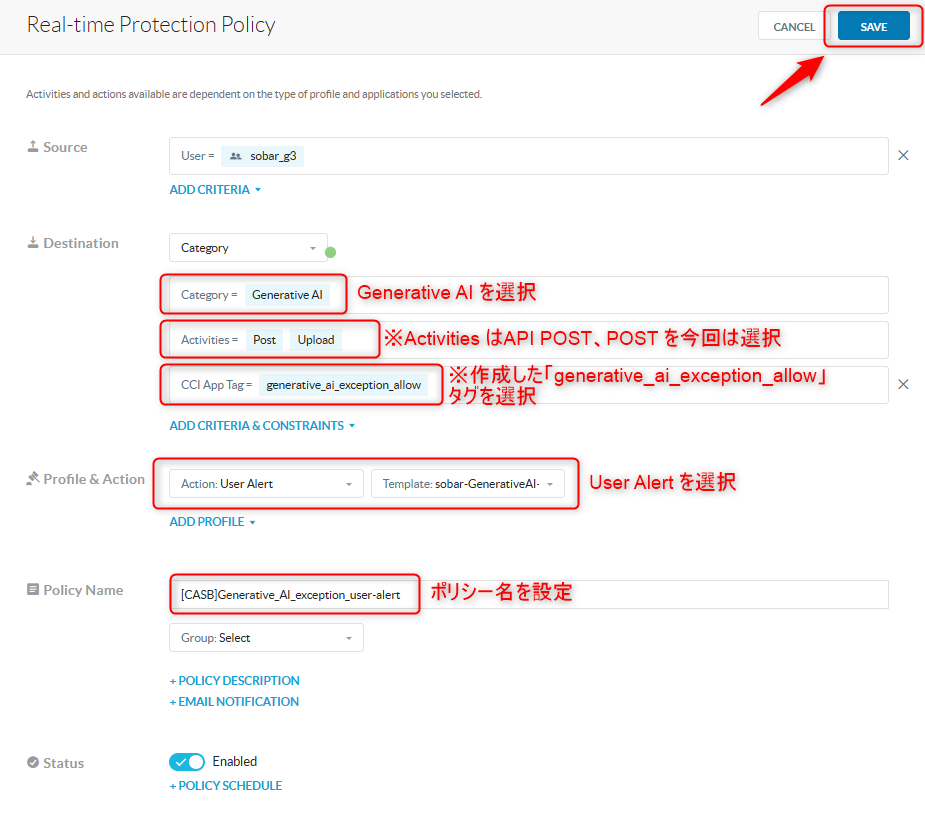

4-5. POST と Upload を選択したユーザーアラートポリシー「[CASB]Generative_AI_exception_user-alert」を作成します。

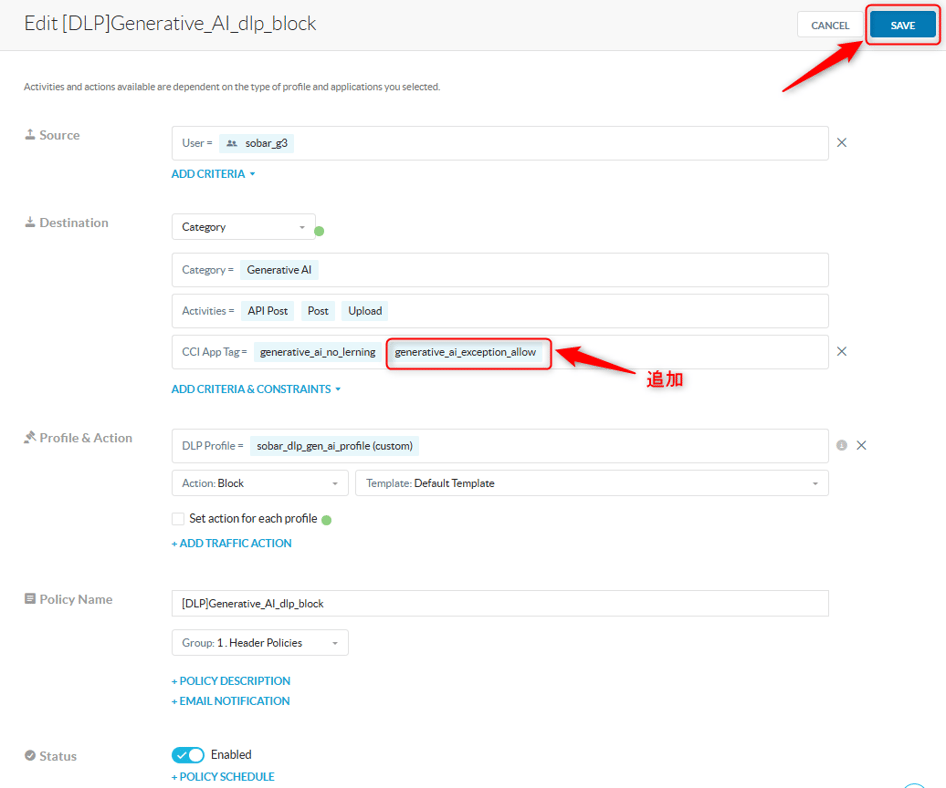

4-6. DLPポリシーの更新として、作成済みのDLPブロックポリシー「[DLP]Generative_AI_dlp_block」に作成した「generative_ai_exception_allow」タグを追加します。

4-7. APPLY CHANGES実施

4-8. ユーザーアラートは以下のような出力となります。

※ユーザーアラートのTemplate作成に関しては以下のブログも必要に応じてご参照ください。

さいごに

- 動作確認: 設定後は、意図通りに動作するか(ブロック、許可、警告表示)を必ず確認してください。

- CCIスコアの考慮: 今回は機械学習への利用有無のみを条件にしましたが、CCIスコアが低い(セキュリティリスクが高い)サービスも含まれる可能性があります。 必要に応じて「CCIスコアがPoorのアプリはブロックする」といったポリシーの追加もご検討ください。

- DLPルールの改善: まずは基本的なDLPルールを設置し、運用しながら検査内容を継続的に見直していくことをお勧めします。

- 定期的な見直し: 新しい生成AIサービスは日々登場します。タグが付与されていないサービスはブロックされるため、定期的に利用状況を確認し、必要に応じてタグの見直しを行ってください。

本記事が、皆さまのNetskope運用の一助となれば幸いです。

Netskope についてのお問い合わせ

Netskope の導入や実践的な活用方法についてさらに詳しく知りたい方は、ぜひ弊社窓口までお気軽にお問い合わせください。