はじめに

こんにちは、 ネクストモード株式会社 のSaaSおじさん久住です。

今回は、次世代の特権アクセス管理ソリューション「Keeper PAM」を使って、LinuxサーバーにSSH接続を試してみたので、その手順とメリットをご紹介します。

PAMの概要については下記ブログをご参照ください。

Keeper PAMを利用するメリット

従来のSSH接続といえば、VPNに接続したり、各ユーザーにSSH秘密鍵を配布・管理したりと、運用やセキュリティ面で課題が多くありました。

しかし、Keeper PAMを使えば「VPN不要」「パスワードや鍵の共有不要」「エージェントレス」で、非常にスマートかつセキュアにアクセスが可能になります。

実際に触ってみて、以下の点が非常に優れていると感じました。

- 認証情報(シークレット)の完全な保護: 作業者にSSH秘密鍵やパスワードを渡す必要がないため、情報漏えいのリスクが激減します。

- シームレスなアクセス: VPNを繋いだり、ターミナルで接続コマンドを打つ手間が省け、非常にスムーズにアクセスできます。

- 監査とガバナンス: オプションで「セッション録画」や「テキストセッションレコーディング (Typescript)」を有効にできるため、誰が・いつ・何を作業したのかの記録も自動で残せます。

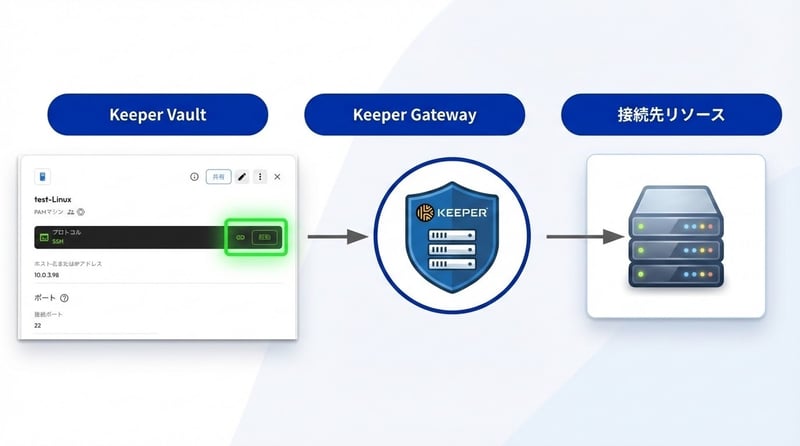

構成概要

全体像

Keeper PAMでは、「Keeper Gateway 」と呼ばれる軽量なサービスを経由して対象マシンにアクセスします。

Keeper Vault(保管庫)自体が直接ターゲットマシンと通信するのではなく、Keeper Gatewayがセッションを確立するため、ユーザーの端末側やターゲットのLinuxサーバー側に特別なエージェントをインストールする必要はありません。

前提条件

- Linux側でSSH接続ができる状態(sshd稼働、FW許可、ユーザー準備など)

- Keeper側でPAM機能が利用できる契約・権限があること

- Keeper Gatewayが構築・稼働済みであること

Keeper Gatewayのセットアップについては下記ブログをご参照ください。

設定してみた

ここからは、実際の画面に沿って設定していきます。

Keeper PAMでは、接続先や認証情報を「レコード」としてKeeper Vault内で個別に管理し、それらを組み合わせます。以下の3つの要素を作成します。

- PAMユーザーレコード:Linuxにログインするための認証情報

- PAM構成:どのKeeper Gatewayを経由するかの構成情報

- PAMマシンレコード:Linuxサーバー自体の情報

接続先Linuxの準備(事前準備)

Keeper Gatewayから通信可能なサブネットにLinuxを構築します。

今回はKeeper Gatewayと同一VPC内のプライベートサブネットに配置し、プライベートアドレスでの疎通が可能な状態にしています。

また、接続ユーザー(user-pamtest)を作成し、パスワードを設定しています。

user-pamtest:x:1002:1002::/home/user-pamtest:/bin/bash

【よくある躓きポイント】

Linuxは初期設定でパスワード接続が禁止(PasswordAuthentication no)されていることが多く、Keeperからパスワードで繋ごうとするとエラーで弾かれます。 今回はパスワードでの認証でテストするため、サーバー側の設定を yes に変更しましょう。

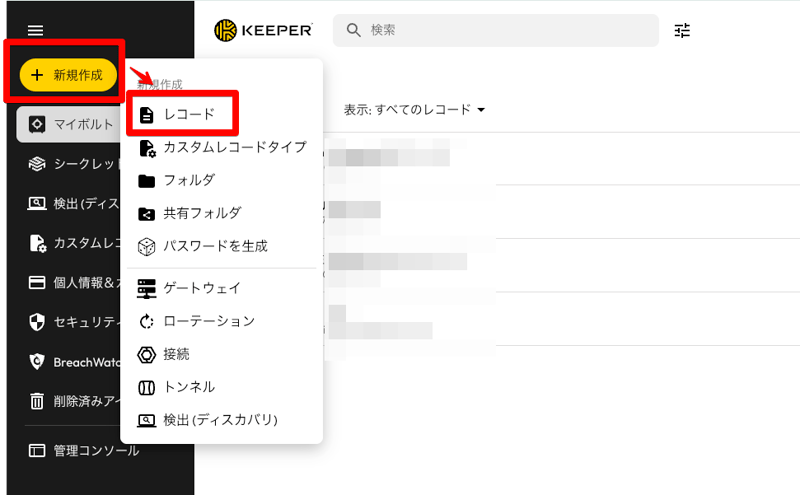

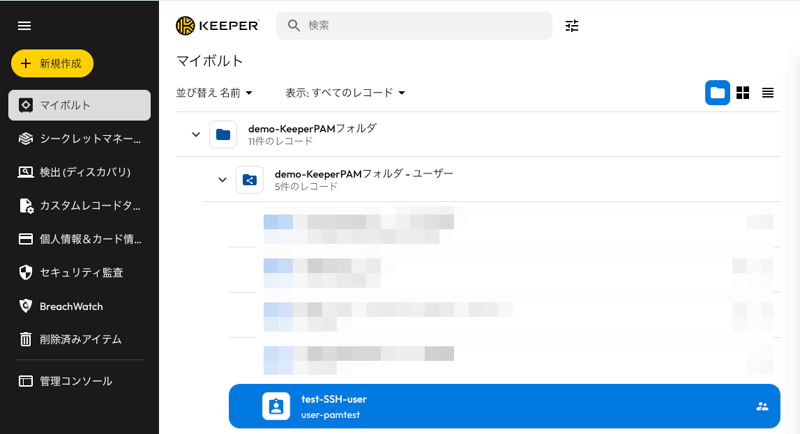

PAMユーザーレコードの作成

まずは、Linuxサーバーにログインするための認証情報を登録します。ここでは接続に使用するユーザー名と、パスワード(またはSSH秘密鍵)を保管します。この情報が実際に接続する作業者の目に触れることはありません。

Keeperのウェブボルト画面からレコードを新規作成します。

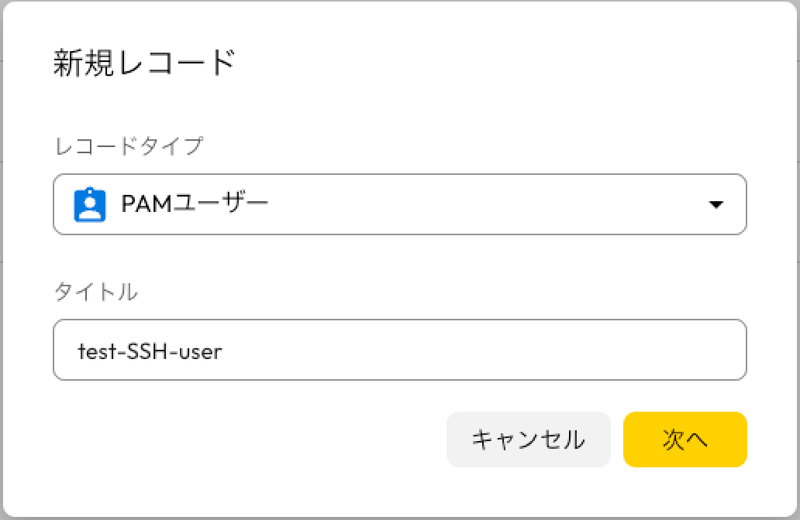

レコードタイプを「PAMユーザー」としてタイトルを入力します。

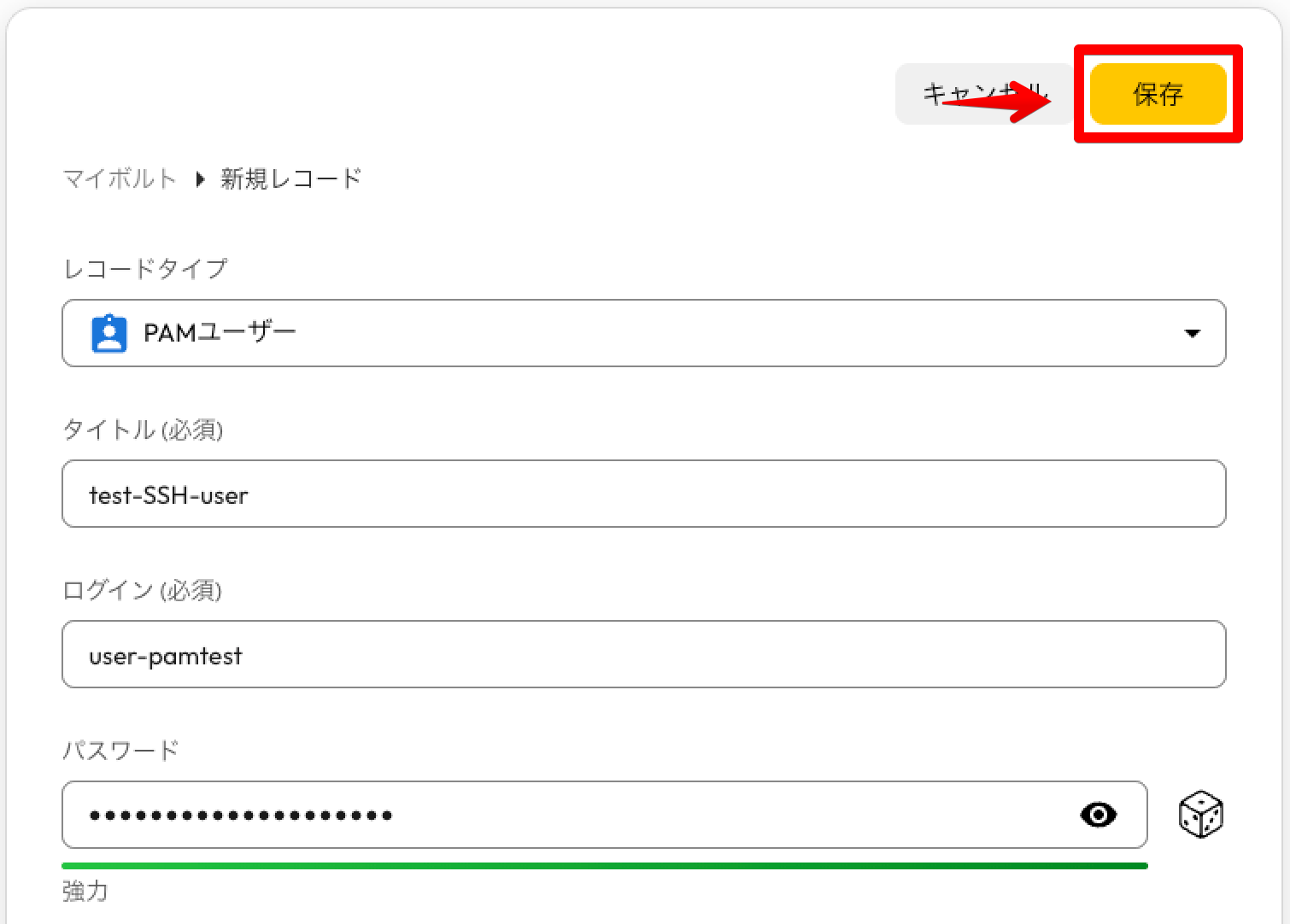

「ログイン」に事前に作成した接続ユーザー名、「パスワード」に接続ユーザーのパスワードを入力し、保存します。SSH鍵を登録する場合は「プライベートPEM鍵」という欄に登録します。

PAMユーザーレコードはKeeper Gatwayのセットアップで作成されたユーザーレコードを保存する共有フォルダに格納します。

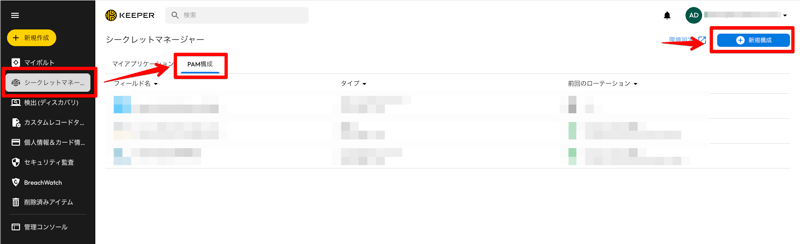

PAM構成レコードの作成

対象となるネットワークインフラの構成情報を定義します。どの環境のKeeper Gatewayを経由してアクセスするかをここで指定します。

Keeperのウェブボルト画面の「シークレットマネージャー」→「PAM構成」から新規構成をクリックします。

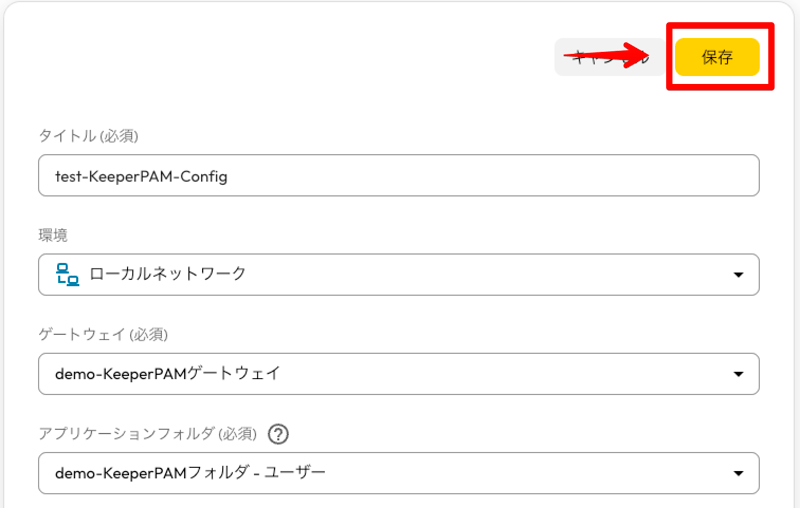

下記の通り設定します。

- 環境:ローカルネットワーク

- ゲートウェイ:構築・稼働済みのKeeper Gateway

- アプリケーションフォルダ:ユーザーレコードを保存する共有フォルダ

※これにより、Keeper Gatewayに対して、安全な接続やパスワード自動変更などに必要な認証情報へのアクセス権限を付与します。

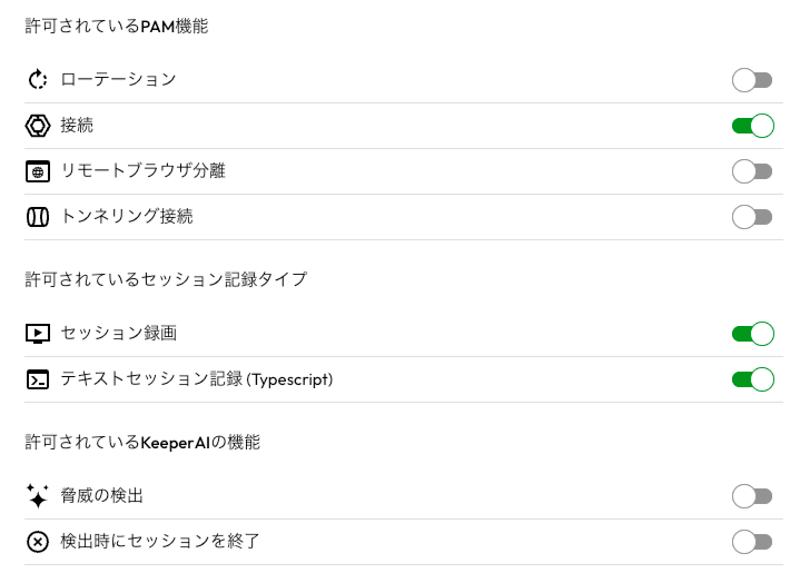

PAM機能およびセッション記録タイプは下記のように設定しました。

- 許可されているPAM機能:「接続」

- 許可されているセッション記録タイプ:「セッション録画」「テキストセッション記録(Typescript)」

他の項目に関しては別ブログで順次ご紹介します!

PAMマシンレコードの作成

最後に、接続先となるLinuxサーバー自体の情報を登録します。

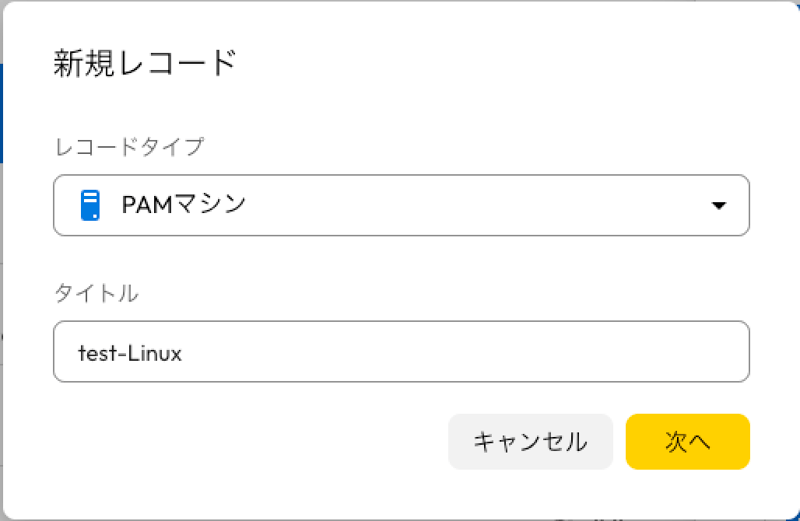

ユーザーレコードと同様にレコードの新規作成をし、レコードタイプ「PAMマシン」を選択して「次へ」をクリックします。

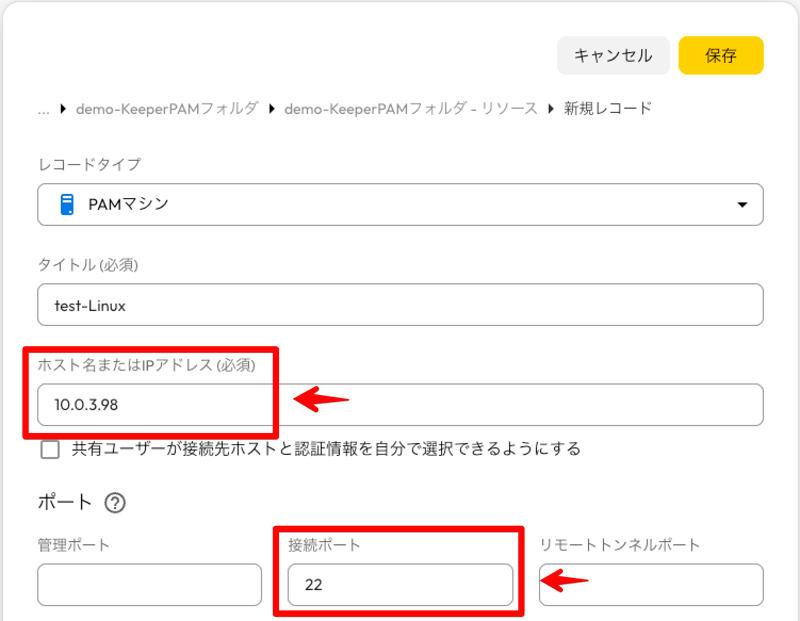

まずは下記を入力します。

- ホスト名またはIPアドレス: サーバーのプライベートIPアドレス

- 接続ポート:

22

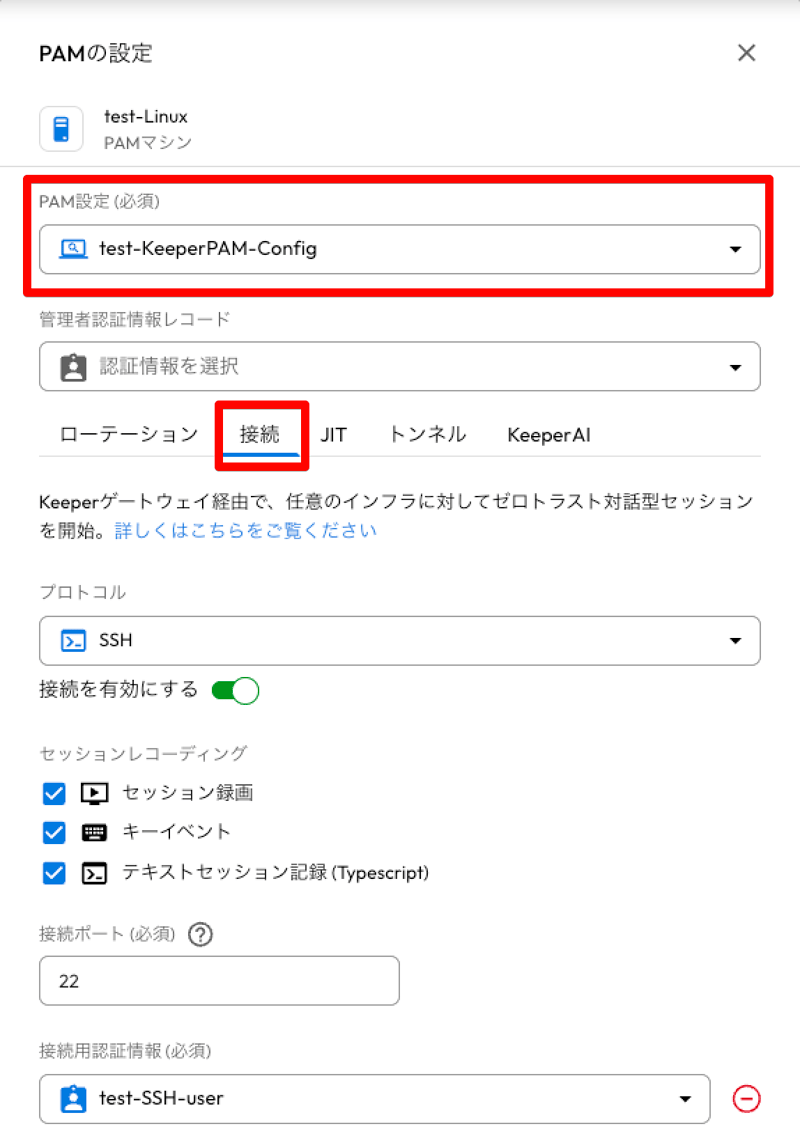

接続用認証情報のPAM設定には手順2で作成した「PAM構成」を紐づけし、「接続」タブで下記の通り設定します。

- プロトコル: SSH

- セッションレコーディング:セッション録画、キーイベント、テキストセッション記録にチェック

- 接続ポート:22

- 接続用認証情報:PAMユーザーレコードを紐づけ

「管理者認証情報」の欄は、パスワードの自動変更機能(ローテーション)などを使わないシンプルなSSH接続の用途であれば、空欄のままで大丈夫です!

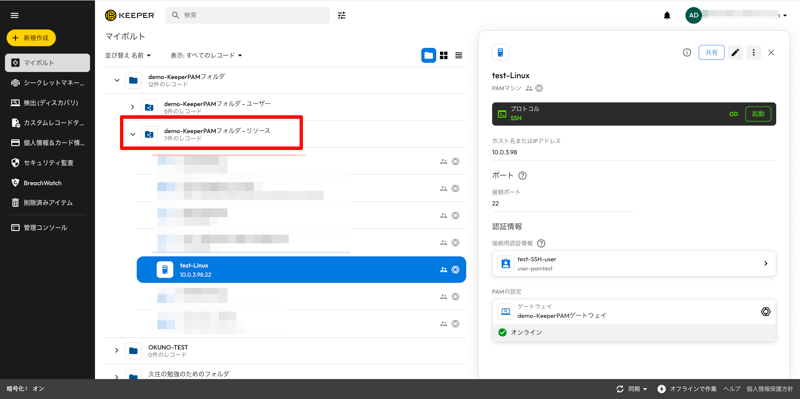

作成したPAMマシンレコードをリソースを保存する共有フォルダに移動して、Keeper Vault側の準備は完了です。

実運用では、管理者がこの設定を行った後、作業を行う一般ユーザーに対してはこの「PAMマシンレコード」のみを共有します。

作業者はクリック一つで接続できますが、裏で紐づいている「PAMユーザーレコード(パスワードやSSH鍵)」の中身を見ることはできません。パスワードを教えることなく安全にアクセス権だけを渡せるのが、このレコード分割の最大のメリットです!

接続してみた

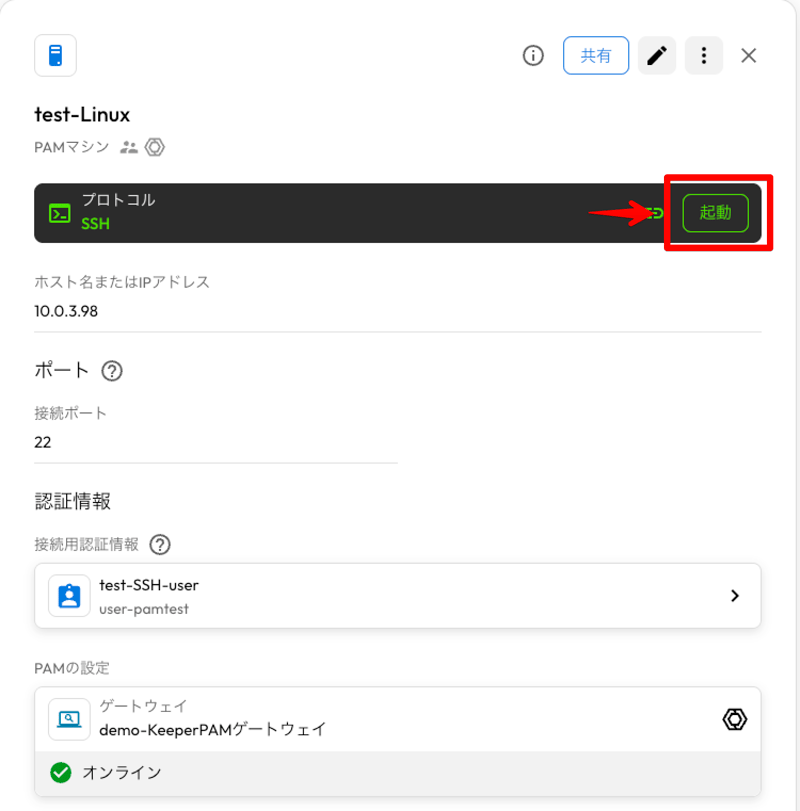

Keeper Vaultの画面から、作成したPAMマシンレコードを開き、「起動」をクリックして接続を開始します。

.gif?width=938&height=730&name=Adobe%20Express%20-%20Keeper-pam-ssh-014%20(1).gif)

裏側では、ボルトからKeeper Gatewayを経由し、登録された認証情報を使って対象デバイスへの安全なSSHセッションが直接確立されます。

作業者自身はパスワードやSSH鍵を一切入力(コピー&ペーストすら)することなく、クリック操作だけでログインが完了しました!

さいごに

本記事では、Keeper PAMでLinuxへSSH接続してみた検証内容を紹介しました。

Keeper PAMを経由したLinuxへのSSH接続は、セットアップの概念(レコードの紐付け)さえ理解すれば直感的で、強力なセキュリティと利便性を提供してくれます。

特権IDの管理やセキュアなリモートアクセスに課題を感じている方は、Keeper PAMの利用を検討してみてはいかがでしょうか !