【Okta】Okta for AI Agents とは?シャドー AI 時代に備えるエージェント管理の全体像【生成AIセキュリティ対策シリーズ】

はじめに

こんにちは、ネクストモードのゆきなわです。

Okta が AI エージェント向けに提供する機能群 Okta for AI Agents は、2025年後半から段階的に発表が続き、2026年4月の一般提供に向け本格的に公開情報が整ってきました。本記事では、2026年3月時点の公開ドキュメントをもとに、その全体像を整理します。

今回は、Okta Workforce Identity(Okta Identity Engine 環境)における人間と AI エージェント間のアイデンティティおよびアクセス管理にフォーカスします。具体的な設定手順には踏み込まず、Okta for AI Agents がどのような課題を解決するのかという本質的な価値の観点からご紹介します。

⚠️本記事は2026年3月現在の情報に基づきます。2026年4月の一般提供 (GA) に向けて、機能や仕様、提供時期等は予告なく変更される場合があり、将来の機能を確約するものではありません。最新情報は公式ドキュメント等をご確認ください。

シャドー AI という新たなリスク

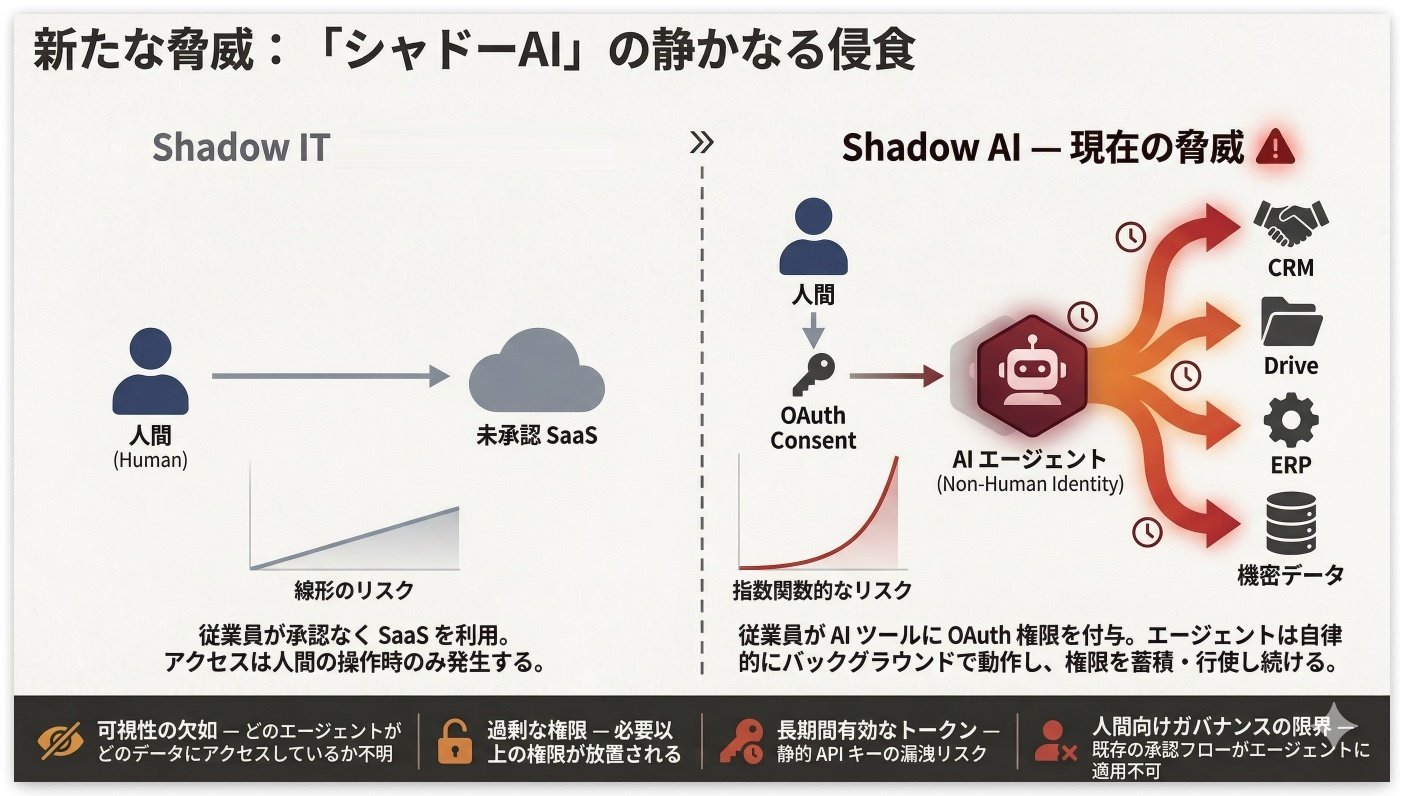

AI エージェントの急速な普及に伴い、企業の新たなサイバーセキュリティ課題としてシャドー AI (Shadow AI) が浮上しています。

従来から問題視されていたシャドー IT(未承認のSaaSやデバイスの利用)と比較しても、その事態はより深刻です。誰もが手軽に AI ツールを導入できる反面、適切なガバナンスが機能していなければ、AI エージェントが制限(ガードレール)なく社内の機密データにアクセスしてしまい、重大な情報漏洩リスクを招く恐れがあるためです。

シャドー AI の管理課題については、弊社記事「Okta で実現する生成 AI サービスの ID ガバナンス」でも取り上げていますので、あわせてご覧ください。

Okta for AI Agents はその延長線上にあり、人間 (Human) が使う AI ツールだけでなく、自律的に動くエージェント (Non-Human Agent) そのものをアイデンティティとして管理するという考え方に基づいています。

Okta の調査によると、組織の 91% がすでに何らかの形で AI エージェントを活用しています。一方で同調査では、非人間アイデンティティ(エージェントやサービスアカウントなど)を管理するための、十分に整備された戦略・ロードマップを持つ組織は10%にとどまると報告されています。Gartner も、2030年までに企業の40%超が、許可されていない Shadow AI に起因するセキュリティ・コンプライアンス上のインシデントを経験すると予測しています。

AI エージェントに特有のリスクをまとめると次のとおりです。

| リスク | 内容 |

|---|---|

| 可視性の欠如 | どのエージェントが存在し、どのデータにアクセスしているか把握できていない |

| 過剰な権限 | 必要以上に広い権限を持ち続けるエージェントが放置されやすい |

| 長期間有効なトークン | 静的な API キーや長寿命のトークンが漏洩リスクを高める |

| 人間向けガバナンスの限界 | アクセスレビューや承認ワークフローが人間を前提に設計されており、エージェントにそのまま適用できない |

Okta for AI Agents は、これらの課題にアイデンティティ管理の観点から包括的に対応することを目指しています。

Okta for AI Agents とは

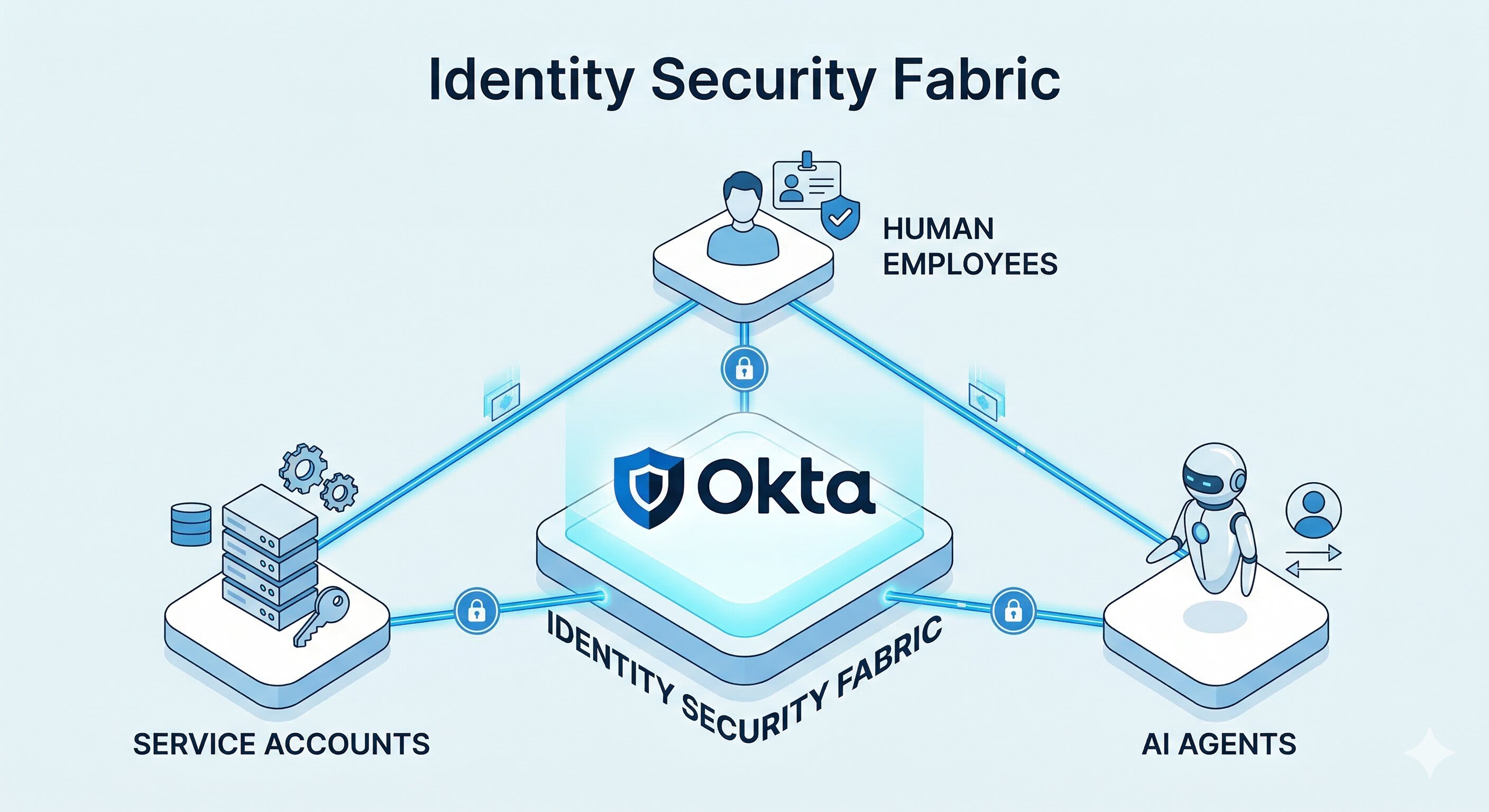

Okta for AI Agents は、AI エージェント (Non-Human Agent) と人間 (Human) を同等のアイデンティティとして管理・保護する Okta の機能群の総称です。Okta Workforce Identity の既存機能をエージェント向けに拡張しつつ、新規コンポーネントも加えた統合ソリューションとして位置づけられています。すでに Okta を導入している組織であれば、既存の ID 管理・ガバナンス基盤の上にエージェント管理を追加できる点が特徴です。

Okta はこの取り組みを支える概念として、人間・マシン・AI エージェントのあらゆるアイデンティティを一元管理する Identity Security Fabric を掲げています。人間向けに整備してきた認証・認可・ガバナンスの仕組みを、AI エージェントにも同様に適用することを目指しています。

Identity Security Fabric については下記の弊社記事も合わせてご覧ください。

解決する3つの問い

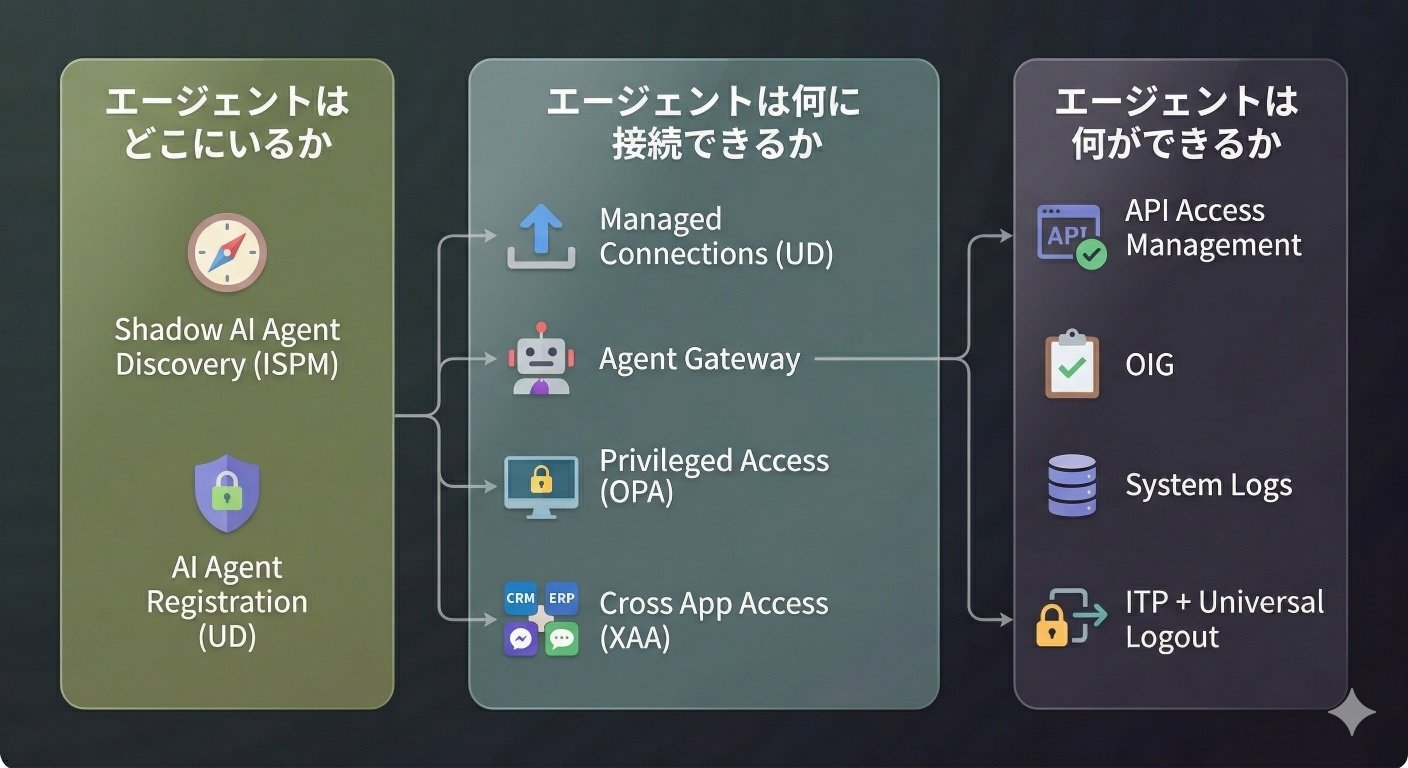

Okta はエージェント時代に組織が答えるべき問いを、次の3つに整理しています。

- Where are my agents?(エージェントはどこにいるか)

- What can they connect to?(エージェントは何に接続できるか)

- What can they do?(エージェントは何ができるか)

Okta はこれらの問いを4段階のセキュリティモデル(1) 検知・検出、2) 登録とプロビジョニング、3) 保護と認可、4) 管理(ガバナンス))でも整理しています。以降では、主にこの3つの問いを軸に、4段階モデルに対応する機能群を見ていきます。

機能① エージェントの検知・検出 ─ シャドー AI の発見

エージェントはどこにいるか、という問いに答えるのが Agent Discovery です。

Agent Discovery(ISPM との連携)

Okta Identity Security Posture Management (ISPM) に統合された Agent Discovery は、シャドー AI エージェントに紐づく未認可の OAuth 付与を検出します。

従業員が未承認の AI ツールに OAuth 付与を行うと、そのエージェントは社内リソースへのアクセス権を得ます。これまでこうした付与は Okta 管理者からは見えていませんでした。Agent Discovery は管理対象の Chrome ブラウザに展開した Okta Secure Access Monitor (SAM) プラグインでこの付与を監視し、接続関係と付与済みのスコープ(権限の範囲)を一覧化します。検出された付与は、取り消すか Okta に登録してガバナンス下に置くことができます。

Agent Discovery の動作イメージ

Agent Discovery の動作イメージ

機能② エージェントの登録と管理

発見しただけではエージェントは未管理のままです。ここから正式に登録し、管理体制を整えます。

AI エージェントの登録

Okta は Universal Directory (UD) を拡張し、AI エージェントをワークロードプリンシパル (Workload Principal)として登録できるようにしました。人間のアイデンティティと並ぶ一意のレコードが与えられ、エージェントが組織内で正式なアイデンティティとして扱われます。

- エージェントを UD に登録し、管理責任を明確にするために人間の所有者を割り当てる(個人最大5人、またはグループ)

- エージェントを特定のアプリにリンクし、ユーザーがそのアプリにサインインした場合のみ動作する制約を設定できる

- エージェントごとにライフサイクル(1) ステージ済み、2) アクティブ、3) 非アクティブ)を管理する

シャドー AI として検出されたエージェントも、登録・所有者設定・管理対象接続の構成という流れでガバナンス下に移行できます。

OIN(Okta Integration Network)へのエージェント統合

8,200 以上のアプリケーション統合を持つ Okta Integration Network (OIN) において、Boomi・DataRobot・Google Vertex AI などの主要な AI エージェントプラットフォーム向けサポートが拡張されます。これにより、各プラットフォーム上のエージェントを取り込み、所有者を紐づけた管理対象のアイデンティティとして登録できます。

機能③ エージェントの保護と認可

続いて、エージェントが何に接続できるかを制御する仕組みです。Okta for AI Agents では、エージェントと外部リソース間の接続を管理対象接続 (Managed Connections) として一元管理します。管理対象接続がサポートするリソースタイプは次の 3 つです。

| リソースタイプ | 内容 |

|---|---|

| 認可サーバー | Okta カスタム認可サーバーで保護されたリソースへのアクセス。Cross App Access をサポート |

| シークレット | Okta Privileged Access に保管されたダウンストリームリソースの静的クレデンシャル |

| サービスアカウント | Universal Directory で指定されたアプリの静的クレデンシャル(Okta Privileged Access に保管) |

ここからは管理対象接続を構成する主要な機能を見ていきます。

Agent Gateway

Agent Gateway は Okta for AI Agents で新たに追加されるコンポーネントです(2026 年 3 月時点では提供予定として公開発表済み。提供時期は未確定)。AI エージェントによるリソースアクセスを保護する中央制御プレーンとして機能し、仮想的な MCP サーバーとして Okta の MCP registry にあるツールを集約・公開できます。

また、Agent Gateway を経由するエージェントとリソース間のやり取りは、監査と可観測性のためにログ化されます。現時点の情報では、ログ化の対象は Agent Gateway を経由するアクセスとリクエストであり、下流サービス内部の呼び出しは対象外とされています。

Cross App Access(XAA)プロトコル

AI エージェントが企業アプリに接続する際の認可を、ユーザー個人の同意から切り離し、企業のセキュリティポリシーで一元制御するためのオープンプロトコルです。

OAuth を拡張した仕様で、IETF のワーキンググループで標準化が進んでいます。Automation Anywhere・AWS・Boomi・Box・Glean・Google Cloud・Grammarly・Miro・Salesforce・WRITER など主要ベンダーが支持を表明しており、標準化と実装の両面で注目が高まっています。なお、利用には接続元・接続先のアプリ双方が XAA に対応していることが前提です。

Model Context Protocol (MCP) とも役割を分担します。MCP がエージェントとツール間の通信方法を定義するのに対し、XAA は誰が・何に・どこまでアクセスできるかというガバナンスの層を担います。XAA の技術的な背景や検証内容については、以下の記事をご参照ください。

API Access Management(既存機能のエージェントへの適用)

API Access Management は Okta が以前から提供している既存機能です。エージェントが認可サーバーに接続して、必要なスコープをリクエストしアクセストークンを取得する流れは、人間向けの API 認可と同じ仕組みです。Okta for AI Agents ではこの認可基盤をエージェントにも適用し、アイデンティティ・コンテキスト・リスクに基づいた動的なポリシー評価と最小権限の原則を適用します。

Privileged Credential Management(Okta Privileged Access の適用)

Okta Privileged Access (OPA) も既存の PAM(特権アクセス管理)機能です。サービスアカウントや API キーといった静的クレデンシャルを持つエージェントに対して、シークレットのボールト化と自動ローテーションを実施できます。長期間有効なトークンを排除することで、クレデンシャル漏洩のリスクを低減します。

AI サービスへの一時的なアクセス申請・承認フローを OIG で実現する方法については、過去の弊社記事「OIG を利用した生成 AI の一時利用申請・承認」もあわせてご覧ください。

機能④ エージェントの管理 ─ ライフサイクル全体のガバナンス

エージェントの管理は導入時だけでは完結しません。継続的なモニタリングと、問題が発生した際の迅速な対応が求められます。従来からある Okta の人間向けに構築したガバナンス・脅威検知の仕組みを、エージェントにも同様の考え方で適用します。

Okta Identity Governance (OIG) の適用

Okta Identity Governance (OIG) はもともと人間のアクセス権を定期的に棚卸しするための機能です。Okta for AI Agents では、AI エージェントにリンクされたアプリへのアクセス管理も OIG に統合されます。

- アクセスリクエスト: ユーザーが Okta ダッシュボードから AI エージェント関連アプリへのアクセスを直接リクエストでき、承認ルーティングとアクセス期間の自動失効に対応

- アクセス認定: リソースキャンペーン・ユーザーキャンペーンを通じて、エージェントによるアクセスを定期レビューし、最小権限の維持を図る

エージェントのアクションは既存の監査証跡に記録されます。

System Logs による監査

AI エージェント関連の操作を Okta System Logs で一元的に監査できます。アクセス申請や認定だけでなく、エージェント関連アクションの追跡基盤として機能するため、運用面ではここがガバナンスの土台になります。

Identity Threat Protection (ITP) の適用

Identity Threat Protection (ITP) は Okta AI を活用してアイデンティティの行動を継続的に監視する既存の脅威検知機能です。Okta for AI Agents ではエージェントにも適用されます。ITP がエージェントの異常な振る舞いを検知すると、Universal Logout などの失効アクションを自動発動し、影響範囲を迅速に封じ込めます。

Okta for AI Agents が解決すること ─ まとめ

ここまでの機能を3つの問いと対応させて整理します。なお、一部の機能は複数の問いにまたがりますが、ここでは主たる役割に基づいて分類しています。

| 問い | 機能 | 機能詳細 |

|---|---|---|

| エージェントはどこにいるか | Shadow AI Agent Discovery (ISPM) | シャドー AI の自動発見・可視化・影響範囲 (blast radius) のマッピング |

| AI Agent Registration (UD) | 全エージェントの登録・所有者管理・ライフサイクル管理 | |

| エージェントは何に接続できるか |

Managed Connections (UD) | エージェントが利用可能な接続先・シークレット等を管理 |

| Agent Gateway | MCP ツールの集中管理、アクセス経路の制御、監査・可観測性のためのログ記録 | |

| OPA(既存機能の適用) | 静的クレデンシャルのボールト化・自動ローテーション、管理対象接続 | |

| Cross App Access (XAA) | エージェントのアプリ接続をポリシーで一元制御 | |

| エージェントは何ができるか |

API Access Management(既存機能の適用) | 最小権限の動的評価・水平展開(ラテラルムーブメント)の防止 |

| OIG | エージェント関連アクセスの申請・認定 | |

| System Logs | ツール呼び出し・認可判断・アクセス試行の記録 | |

| ITP + Universal Logout(既存機能の適用) | 異常検知・自動修復・即時失効(キルスイッチ) |

提供状況

2026年3月16日付のプレスリリースでは、Okta for AI Agents 全体を 2026年4月30日に一般提供予定と案内しています。一方で、公開されている製品ページやヘルプでは主要な個別機能の多くが早期アクセス (Early Access; EA)、Agent Gateway は提供予定(Coming Soon、時期未確定)として案内されています。導入検討の際は、全体の一般提供予定日と機能ごとの提供状況を分けて確認することをお勧めします。

| 機能 | 提供状況 |

|---|---|

| Shadow AI Agent Discovery (ISPM + SAM プラグイン) | 早期アクセス |

| AI Agent Registration (UD) | 早期アクセス |

| シークレット / サービスアカウントへの管理対象接続(UD/OPA 連携) | 早期アクセス |

| 認可サーバーへの管理対象接続(UD/API Access Management 連携) | 早期アクセス |

| OIG によるエージェント関連アクセスの申請・認定 | 早期アクセス |

| Cross App Access (XAA) プロトコル | 早期アクセス(接続元・接続先アプリ双方の対応が必要) |

| Okta for AI Agents(全体) | 一般提供予定:2026年4月30日 |

| Agent Gateway | 提供予定(公開発表済み・時期未確定) |

※ 上記は公開情報に基づく情報です。最新の提供状況・ライセンスについては Okta 公式ページをご参照ください。

まとめ

Okta for AI Agents は、エージェントを人間と同じように管理するというシンプルな考え方に基づいています。すでに Okta を利用している組織であれば、その基盤を活かしながら、まずは Agent Discovery でシャドー AI を検知し、次に管理対象接続、さらにガバナンスへと段階的に広げていくことができます。

現時点では各機能が早期アクセス段階にあり、全容が固まりきっていない部分もあります。 今後の一般提供に向けて、引き続き情報をお届けしていきます。

参考ドキュメント

製品・ソリューションページ

公式ドキュメント (Okta Identity Engine)

- Manage AI agents(Okta for AI Agents 概要)

- Detect and discover AI agents

- Configure the SAM plugin for Agent Discovery

- Secure AI agents(managed connection)

- Govern AI agents(OIG 連携)

- Cross App Access の設定

プレスリリース・ニュース

- Okta announces new blueprint for the secure agentic enterprise(2026年3月)

- Okta secures the agentic enterprise with new tools for discovering and mitigating shadow AI risks(2026年2月)

- New Okta innovations secure the AI-driven enterprise and combat fraud with an identity security fabric(2025 年9月)

- Okta introduces Cross App Access to help secure AI agents in the enterprise(2025年6月)

公式ブログ

- Every Agent Needs an Identity: Introducing Okta for AI Agents in Early Access

- Cross App Access extends MCP to bring enterprise-grade security to AI agent interactions

- Identity security fabric emerges as blueprint for securing AI agents

ホワイトペーパー・調査レポート

Okta に関するお問い合わせ

Okta for AI Agents や Okta Workforce Identity に関するご相談は、ネクストモードまでお気軽にお問い合わせください。