【CrowdStrike】FalconのASPMを利用したAWSの可視化について(Cloud Security)

はじめに

こんにちは、 ネクストモード株式会社 の sobar です。

ASPMは、クラウド上で動くアプリケーションの構成や依存関係、データフローを把握しながら、セキュリティ上のリスクを見つけて優先度付けし、対応までつなげる考え方と仕組みです。AWSのようにサービス数が多い環境では、資産が増えるほど全体像を追いかけるのが難しくなります。

本記事では、CrowdStrike Falcon Cloud Security(Falcon)で提供されるASPMを題材に、概要とメリット、そして画面上で確認できる代表的な機能を紹介します。

CrowdStrike Falcon Cloud Security について

CrowdStrike Falcon CloudSecurity はクラウド上での設定ミスの自動検知やワークロードのリアルタイム保護、アイデンティティ(権限)の管理を一元化することができます。マルチリージョン・マルチクラウド対応可能なサービスです。以下のブログも必要に応じてご確認ください。

- 【CrowdStrike】CNAPPとCrowdStrike Falcon Cloud SecurityとAWS

- 【CrowdStrike】FalconのCloud SecurityでAWSとの連携設定方法について

- 【CrowdStrike】Falcon Container センサーのインストールについて

- 【CrowdStrike】Falcon Container センサーのインストールについて

その他のCloudSecurityの特徴やライセンスの詳細につきましては弊社までお問い合わせください。

前提としてCloudSecurity で対象AWSと連携している必要があります。連携設定についてはこちらのブログをご参照ください。

前提としてCloudSecurity で対象AWSと連携している必要があります。連携設定についてはこちらのブログをご参照ください。それでは以下よりASPMについてご紹介していきます。

ASPMとは?

ASPM(Application Security Posture Management)は、アプリケーションの「今の姿」を継続的に把握し、セキュリティリスクを文脈付きで管理するための取り組みです。

単に脆弱性の有無を見るだけでなく、どのサービスがどこと通信しているか、どんなデータが流れているか、外部公開されているかなどを踏まえて、リスクを理解できる点が特徴です。

CrowdStrike FalconのASPMでは、標準APIなどを通じてクラウド環境の情報を収集し、サービスや依存関係を自動的に発見してマッピングします。その上で、リスクをスコアリングし、修復の優先順位を付けて対応を進められるようにします。

ASPMを導入するメリットは以下のようなものとなります。

- 全体像の可視化により、見落としや管理漏れを減らせる

- 影響度を踏まえた優先順位付けにより、対応の判断がしやすくなる

- 修復のガイダンスやワークフロー連携により、運用を回しやすくなる

なお、ASPMが分析できる対象は、対応している言語や実行形態に依存します。

※利用している技術スタックがサポート対象かは、導入時に必ず確認してください。

ダッシュボード

ダッシュボードでは、環境全体の状況を俯瞰し、どこに注力すべきかを素早く判断できます。

例えば、違反や検知の総数、深刻度別の内訳、重要度の高い項目などをまとめて確認できます。運用の最初は、ここで「件数が多い領域」と「深刻度が高い領域」を見つけ、次にインベントリーやポリシーで詳細に掘り下げる流れが分かりやすいです。

また、フィルタを使って対象を絞り込むことで、担当チームや特定システムの状況だけを追いかけることもできます。

インベントリー

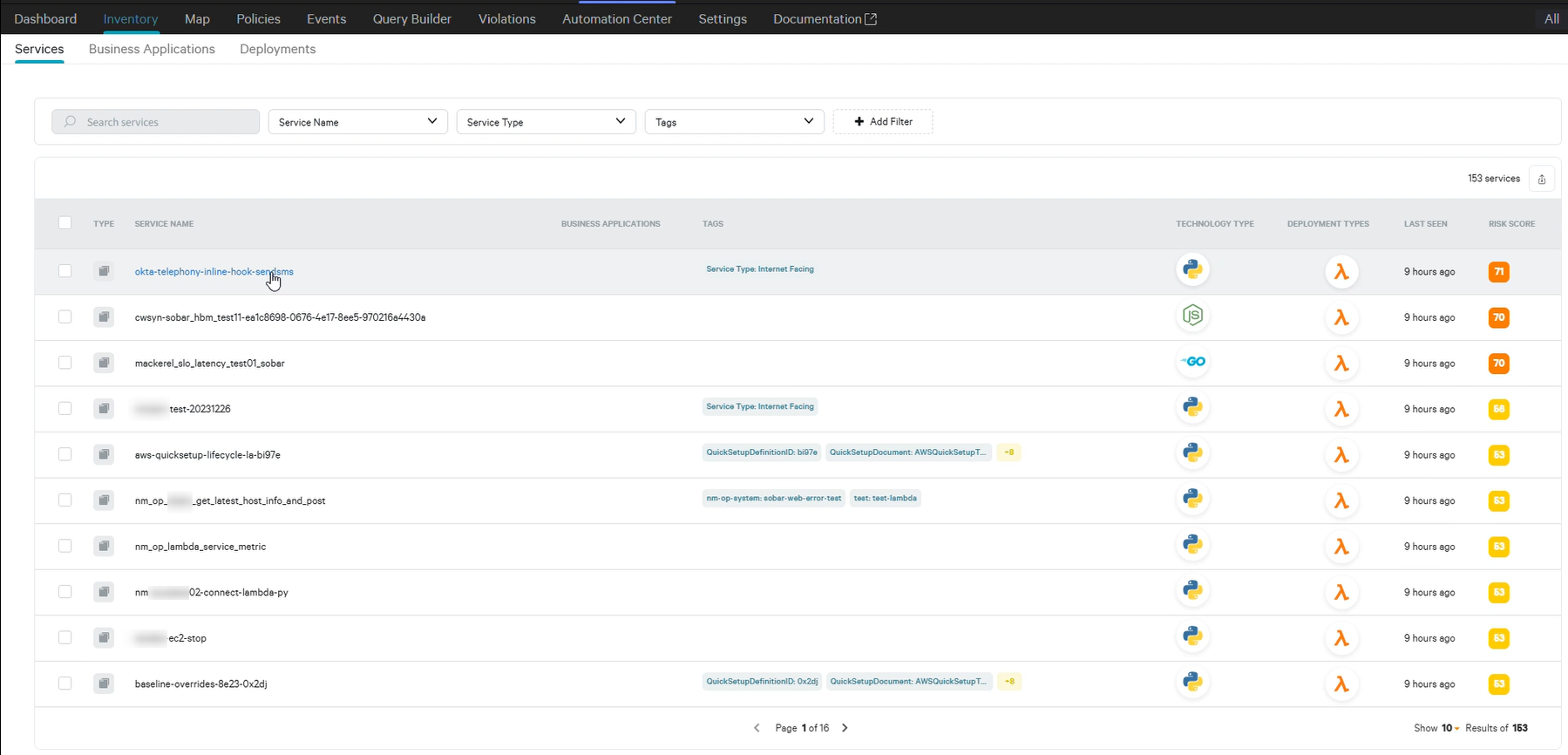

インベントリーは、環境内のサービスやコンポーネントを一覧できる機能です。

ASPMが収集した情報にもとづき、マイクロサービス、サーバーレス関数、データベース、メッセージブローカーなどの要素を整理して表示します。AWS環境では、アカウントやリージョン、タグなどの観点で把握したいケースが多いです。

インベントリーで棚卸しを行うと、想定していなかったサービスの存在や、古いリソースが残っていることに気づける可能性があります。その結果として、不要な公開設定や放置された依存関係など、リスクになり得るポイントの発見につながります。

マップ

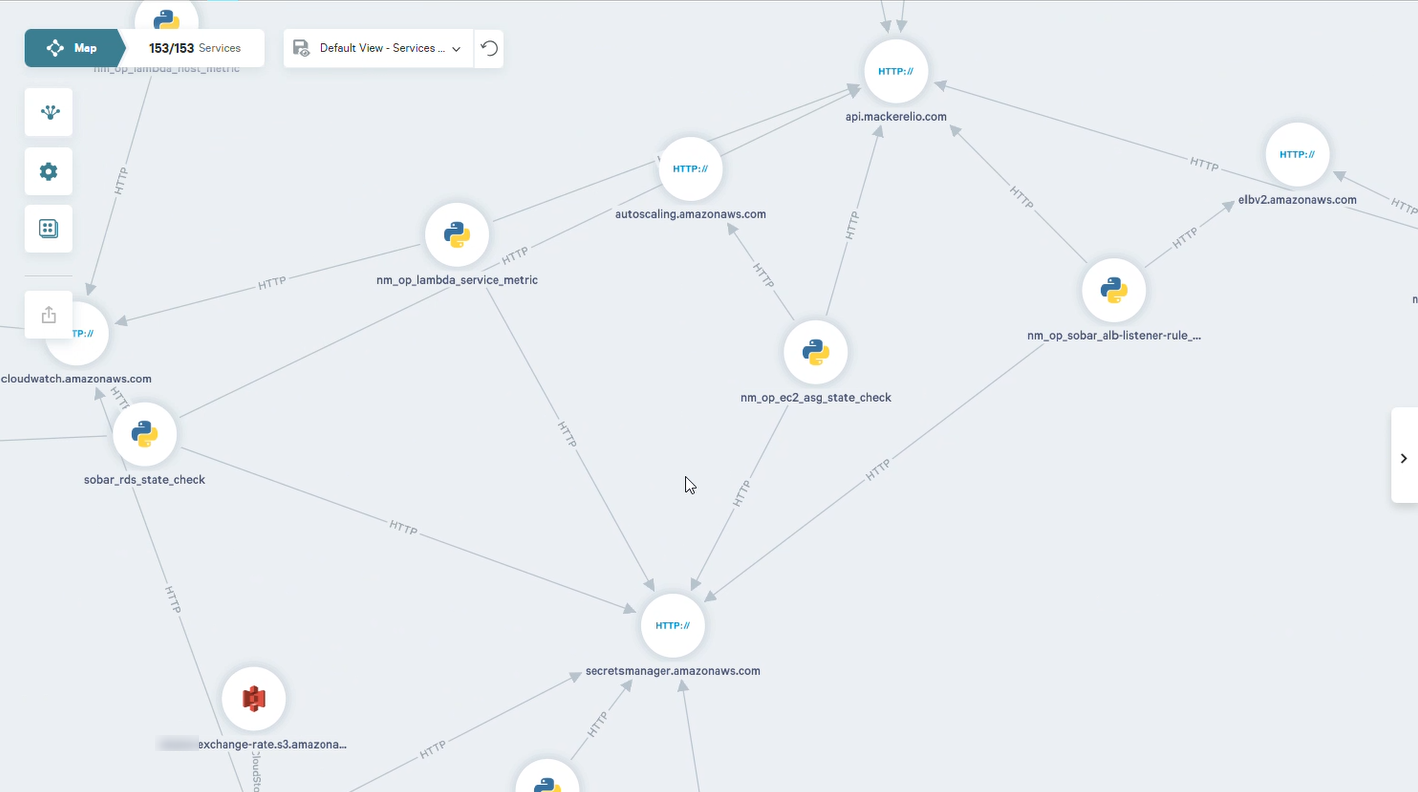

マップは、サービス同士の依存関係やデータフローを、グラフのような形で可視化する機能です。どのサービスがどこと通信し、どの経路で外部やサードパーティとつながっているかを直感的に理解できます。

AWSの構成は、時間とともに変化しやすいです。そのため、設計書や手作業の図だけでは最新状態を保つのが難しくなります。ASPMのマップを使うことで、変更を追いかけやすくなり、影響範囲の確認や調査の初動を速くできます。

また、外部公開されている経路や、重要データに到達できる経路が見えると、対策の優先順位付けがしやすくなります。

ポリシー

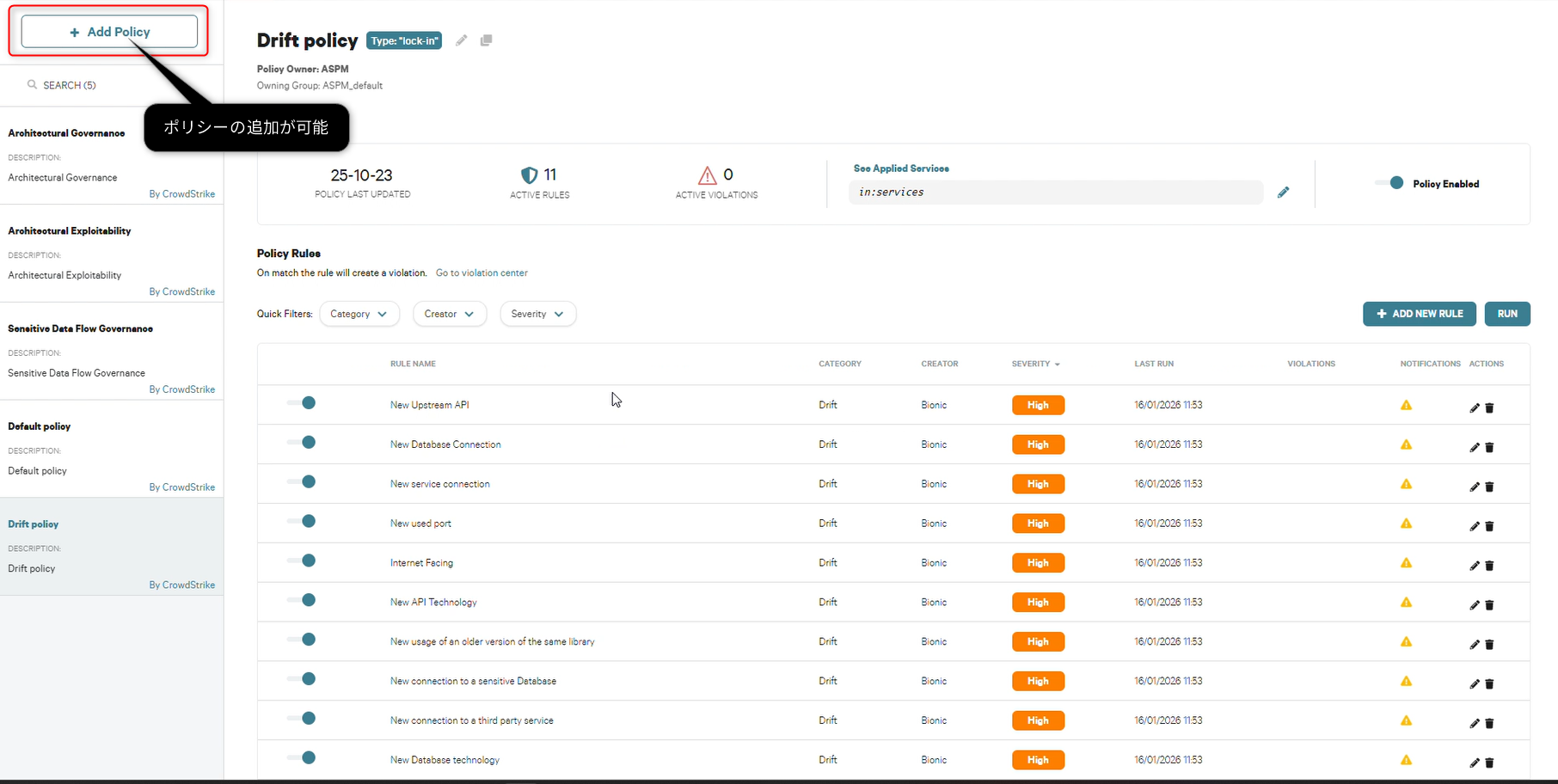

ポリシーは、環境内の状態をルールで評価し、条件に一致した場合に違反として検知する仕組みです。事前定義済みのポリシーが用意されている場合は、それをベースに開始できるため、ゼロからルールを作る負担を減らせます。ポリシーの例としては、既知の脆弱性を含むライブラリの利用や、暗号化されていない通信、認証情報のハードコードなどが挙げられます。

運用では、まず重要度の高いポリシーを有効化し、対象スコープを絞ってノイズを減らしながら改善していく進め方が現実的です。また、ルールの編集は影響範囲が大きくなるため、変更管理のルールを決めておくと安全です。

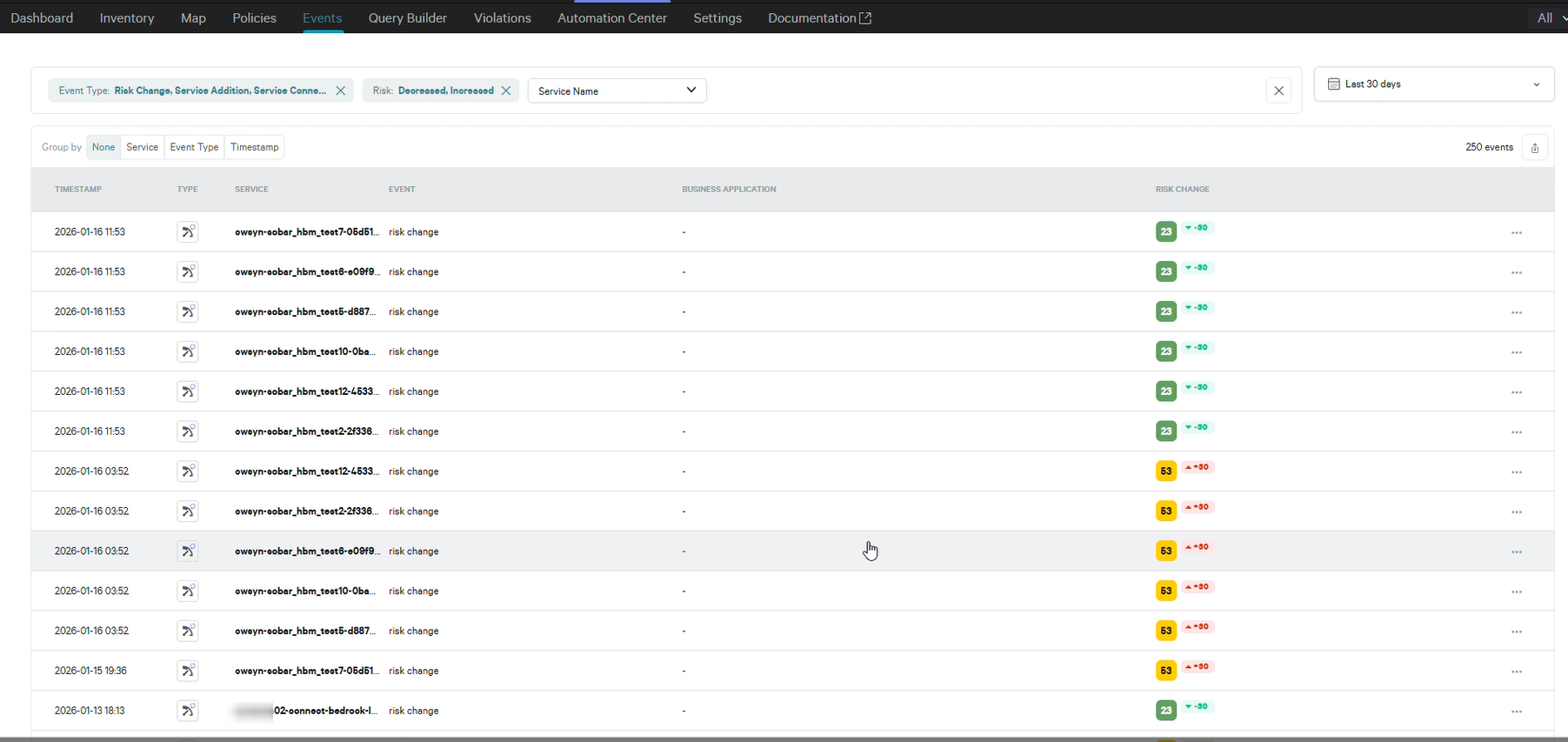

イベント

イベントは、検知や違反などの発生状況を追跡し、調査と対応の起点になる情報です。どのサービスに何が起きているのかを時系列で追うことで、原因の切り分けや影響範囲の把握がしやすくなります。さらに、リスクスコアや深刻度と組み合わせて確認すると、対応すべきものを見極めやすくなります。

運用体制によっては、チケットシステムやITSMと連携し、イベントから修復タスクを起票してクローズまで回すと、継続的な改善につながります。

参考

さいごに

CrowdStrike FalconのCloud SecurityにおけるASPMは、クラウド環境の全体像を自動的に発見し、依存関係やデータフローを踏まえてリスクを整理できる点が強みです。

ダッシュボードで全体をつかみ、インベントリーとマップで構造を理解し、ポリシーとイベントで検知から対応へつなげることで、AWSの可視化と運用の効率化が期待できます。

実際の導入や運用では、サポート対象の技術スタック、評価基準(ポリシー)、連携先(チケット運用)を整理し、自社のプロセスに合わせて調整してください。必要に応じて、公式ドキュメントの最新情報も参照しながら運用設計を進めると安心です。

CrowdStrike Falconについてのお問い合わせ

ネクストモードでは、CrowdStrike Falconをはじめ、OktaやNetskopeを活用したSaaS・生成AIの包括的なセキュリティ対策をご支援しています。ご興味のある方は、ぜひお気軽にご相談ください!