【CrowdStrike】NG-SIEM相関ルール作成について

はじめに

こんにちは、 ネクストモード株式会社 の sobar です。

NG-SIEM(次世代SIEM)は、クラウド規模のログやイベントを横断して調査と検知を行いやすくする仕組みです。その中でも「相関ルール」は、複数の条件やイベントを組み合わせて、より意味のある検知(カスタム検知やケース)につなげる重要な機能です。

本記事では、CrowdStrike Falcon Next-Gen SIEM(NG-SIEM)の相関ルールについて、概要、設定するメリット、基本的な設定手順を整理して紹介します。

NG-SIEMの相関ルールの概要について

相関ルールは、クエリベースのルールを作成し、トリガーされたときにカスタム検知やケースを生成できる仕組みです。

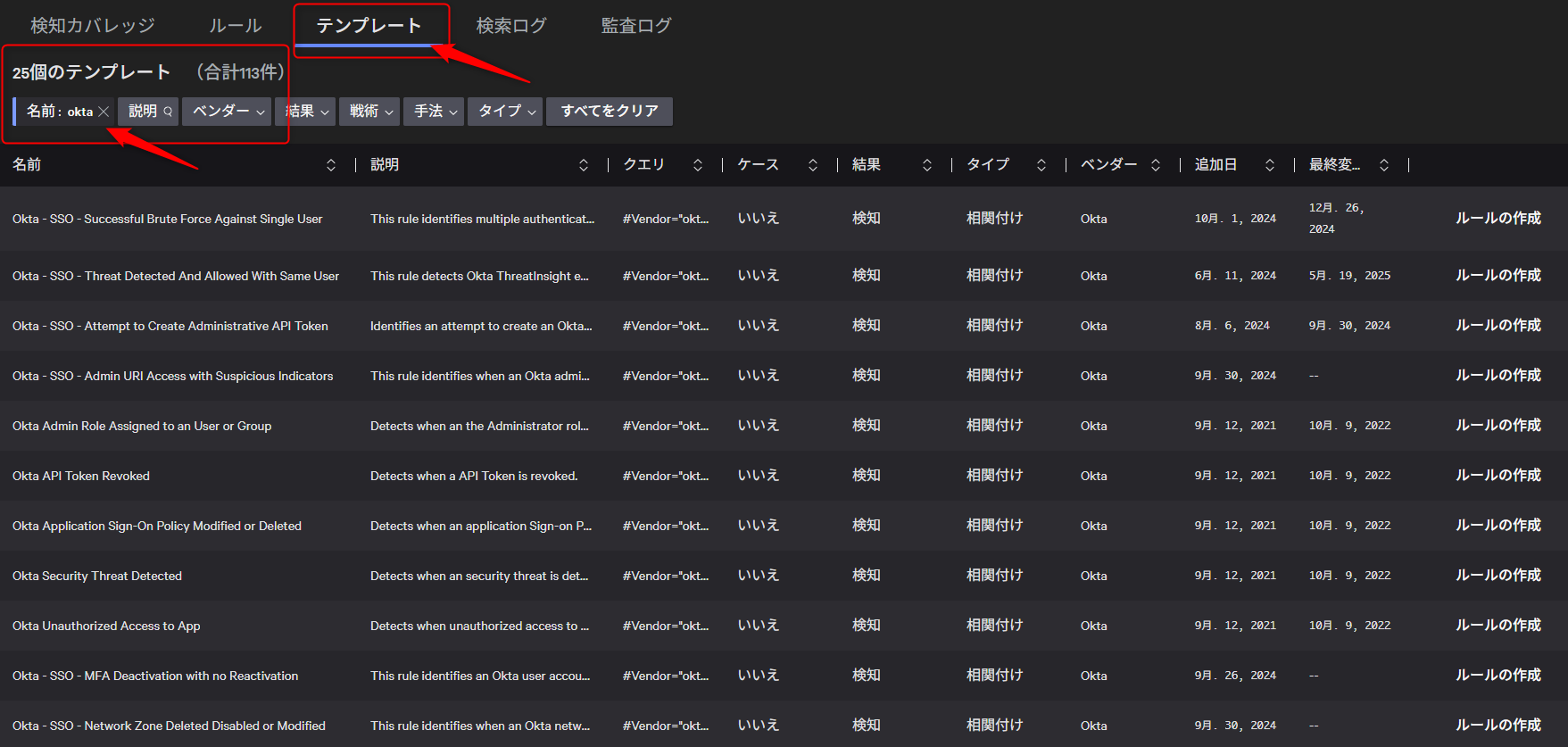

ルールはゼロから作成する方法に加えて、CrowdStrike が提供するルールテンプレートを適用して作成することもできます。たとえば「名前:okta」で検索すると113個のテンプレートがあらかじめ用意されています。(2026年3月時点)まずはこういったものの内容を確認・利用をして検知数をあげていくということをお勧めいたします。

相関ルールを作成する際は、関連する検索クエリを用意し、どのくらいの頻度で実行するかを決めるスケジュールを設定します。また、次世代SIEM内には「振る舞いルール」という新しいタイプのルールもあり、LogScale の correlatet 関数を使って複数の引数を接続し、複数の条件を満たした検索を実行できるとされています。

どのルール形式が適しているかは、扱うログの種類、相関させたい条件の複雑さ、運用体制に応じて選択します。

相関ルールを設定するメリットについて

相関ルールを設定する大きなメリットは、単発のアラートでは見落としやすい「複数イベントの組み合わせ」を検知として扱えることです。たとえば、複数のログソースを横断した兆候をまとめて扱えるため、ノイズを減らしつつ調査に必要な情報を整理しやすくなります。

さらに、ルールにより生成された検知は、必要に応じてモニタリング画面で確認でき、運用フローに組み込みやすい点も利点です。

通知設定を行えば、検索インスタンスがエラーまたは警告を生成した際に、メールや Slack、Microsoft Teams、Webhook などにアラートを送ることも可能です。その結果、ルールの異常や検知の発生に気づきやすくなり、初動対応のスピード向上が期待できます。

また、Detection coverage(検知カバレッジ)ダッシュボードにより、検知と MITRE ATT&CK の戦術・手法の対応関係を可視化し、どこにギャップがあるかを確認できる点も運用上のメリットです。

設定方法について

ここでは、ドキュメントで示されている相関ルール作成の流れを、運用イメージが持てるように手順ベースでまとめます。

1. 事前要件と権限を確認する

サブスクリプション要件として、Falcon Next-Gen SIEM もしくは Falcon Next-Gen SIEM 10GB が必要です。また、デフォルトロールとして Falcon Administrator や NG SIEM 管理者、NG SIEM アナリストなどが挙げられています。まずは自身のロールと、対象クラウドで利用可能な範囲を確認します。その他のNG-SIEMの特徴やライセンスの詳細につきましては弊社までお問い合わせください。

2. ルールテンプレートを使うか、ゼロから作るかを決める ⇒ まずはテンプレートを利用し相関ルールを作成

空のキャンバスからルールを作成する代わりに、CrowdStrike 提供のテンプレートを基にルールを作成できます。テンプレートを利用する場合は、Templates(テンプレート)タブから目的のテンプレートを選び、必要に応じて値を調整して作成します。今回はこちらを実施します。

3. ルールを新規作成する

次世代SIEM > ルール > テンプレート > 「名前:okta」で検索 > ルールを選択 > ルールの作成をクリック

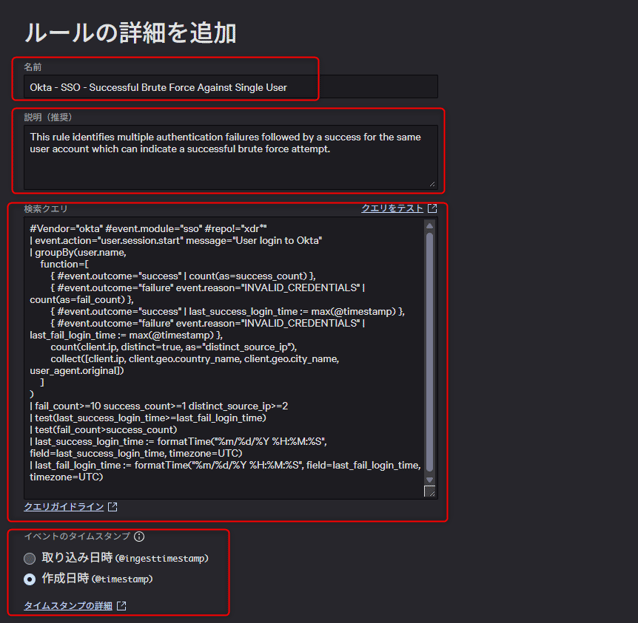

説明の内容を確認し、ルールとして設定したいものを選びます。今回は設定例として「名前:Okta - SSO - Successful Brute Force Against Single User」 を選択します。ルール概要としては「同一ユーザーへの連続認証失敗後のログイン成功(総当たり攻撃成功)を検知するルール」となります。

4. 名前・説明を設定、必要に応じてクエリをテストし、タイムスタンプの基準を選ぶ

ルールの名前、説明、クエリ内容を確認・設定します。

必要に応じてクエリをテストで想定通りの結果が得られるかを確認します。タイムスタンプは、Ingested(取り込み時間)を使うか、Created(作成時間)を使うかを選択します。CrowdStrikeがイベントを受信した時間で検索したい場合は Ingested を使うという説明があります。

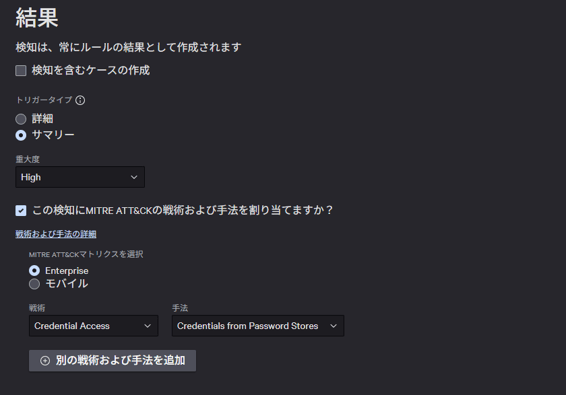

5. 検知の作成方法と重要度と戦術・手法(MITRE ATT&CK)とスケジュールを設定する

次に、ルールがトリガーされた際にどのように検知を生成するかを選択します。

Verbosity(詳細)や Summary(サマリー)などの選択肢があり、結果ごとに検知を作るか、検索ウィンドウ内のイベントをまとめて扱うか、といった考え方になります。重要度(Severity)もここで設定します。

必要に応じて MITRE ATT&CK の戦術・手法をルールに割り当てます。

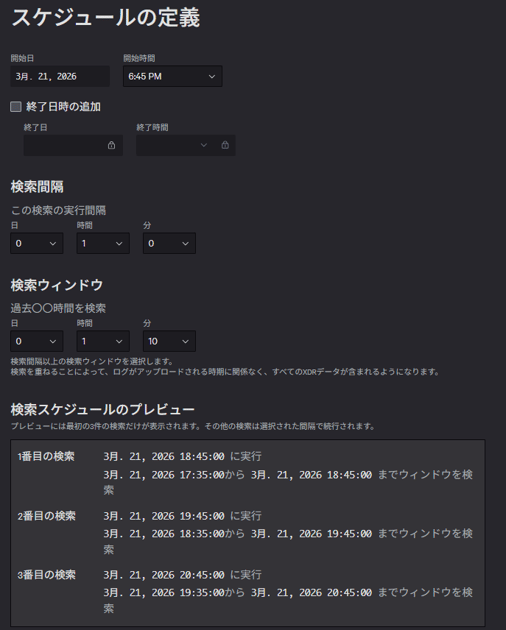

6. スケジュールの定義

開始日・開始時刻、終了日・終了時刻、検索頻度、検索ウィンドウなどを設定して、ルールをどのタイミングでどれくらいの周期で実行するかを決めます。

検索頻度と同じ長さの検索ウィンドウを設定することが推奨されており、検索ウィンドウをオーバーラップさせることで、ログの取り込み遅延に備える考え方も示されています。

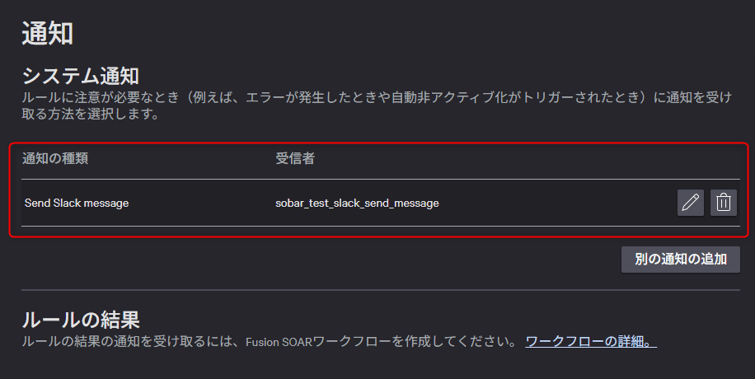

7. 通知設定(エラー・警告)を行う

検索インスタンスがエラーまたは警告を生成した際の通知先を設定できます。配信方法として、メール、Slack、PagerDuty、Microsoft Teams、Webhook が挙げられています。運用では、まずはメールや Slack に通知し、必要に応じてインシデント管理(PagerDuty など)へ連携する形が整理しやすいです。

8. 保存して運用し、必要に応じてバージョン管理する

完了 クリックし、必要なら Comment(コメント)を追加して保存を継続します。

ルールの編集を行うと新しいバージョンが作成され、View versions(バージョンの表示)から比較(Compare versions)や公開(Publish as active)などが行える、とされています。

運用開始後は、検索ログ(Search log)や監査ログ(Audit log)を確認し、ルールの効果とノイズを継続的に見直します。

参考

さいごに

NG-SIEM の相関ルールは検索クエリとスケジュールを軸に、カスタム検知やケース生成につなげられる実践的な機能です。

テンプレートの活用、通知設定、検知カバレッジの可視化、バージョン管理まで含めて設計することで、継続的に改善しやすい運用に近づきます。まずはテンプレートを利用して相関ルールを作成し、ログソースや相関条件を段階的に拡張していくことをおすすめします。

CrowdStrike についてのお問い合わせ

まずはNG-SIEM 10GB Free を利用したスモールスタートで、最も重要なログから統合してみませんか?

ネクストモードでは、Netskopeをはじめ、OktaやNetskopeを活用したSaaS・生成AIの包括的なセキュリティ対策をご支援しています 。ご興味のある方は、ぜひお気軽にご相談ください!